Центр администрирования active directory windows 10: Установка оснастки Active Directory в Windows 10

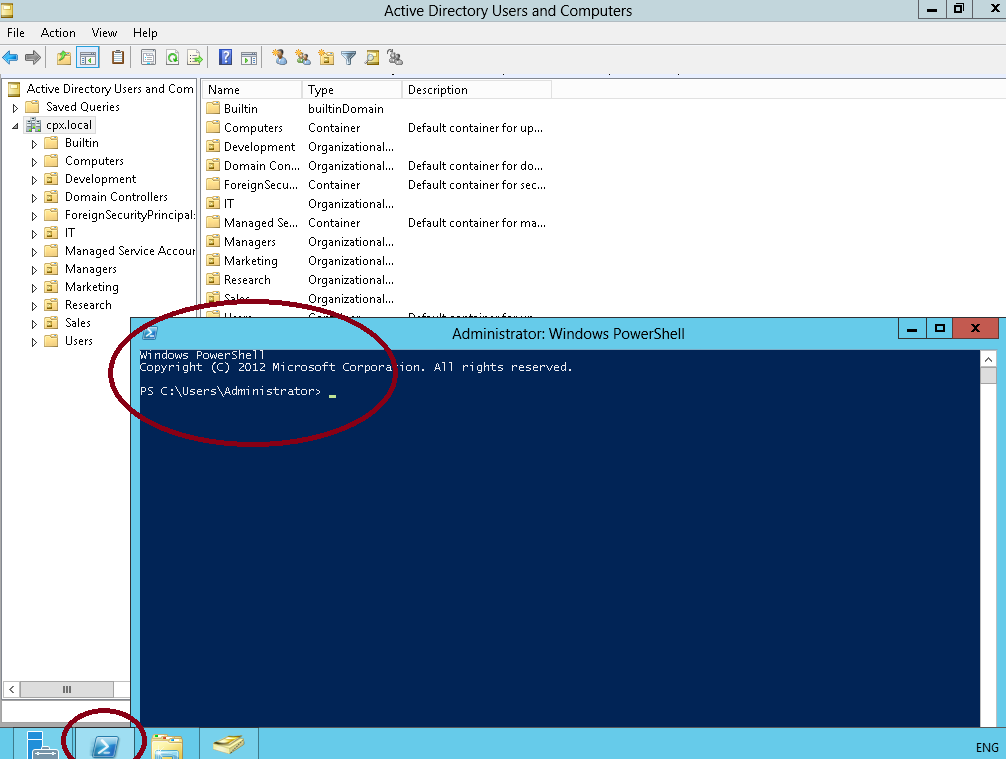

Установка оснастки Active Directory в Windows 10

В помощь системным администраторам, компания Microsoft разработала средства удаленного администрирования серверов — Microsoft Remote Server Administration Tools (RSAT)

. RSAT содержит ряд инструментов, среди которых самым частым в использовании является —

Active Directory Users and Computers (ADUC)

. В этой статье описана установка RSAT и добавление инструмента по управлению пользователями и рабочими станциями Active Directory в консоль управления Microsoft (MMC) на рабочую станцию c ОС Windows 10.

Следует учесть, что RSAT вы можете поставить только в полную версию Windows 10 Professional или Windows 10 Enterprise. И на системы, на которых не стоит Microsoft Remote Server Administration Tools, например, RSAT предыдущей версии

.

Версии Windows 10

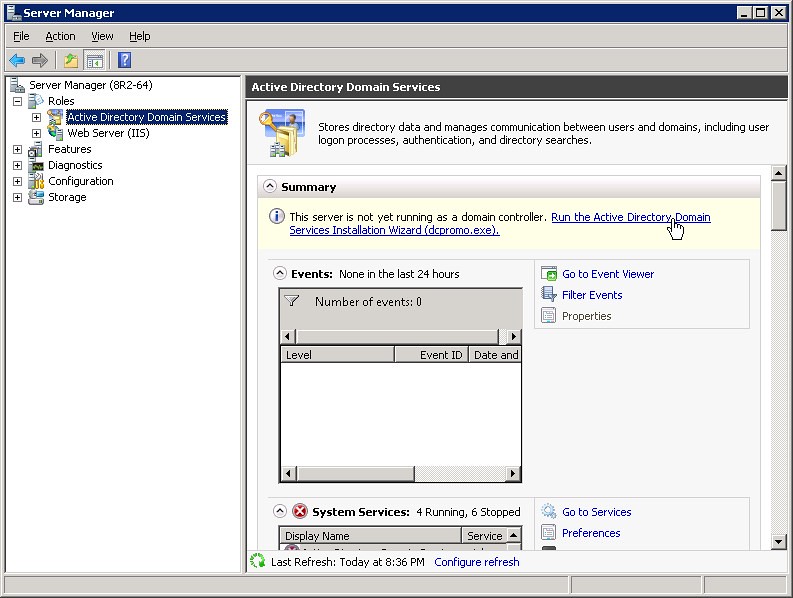

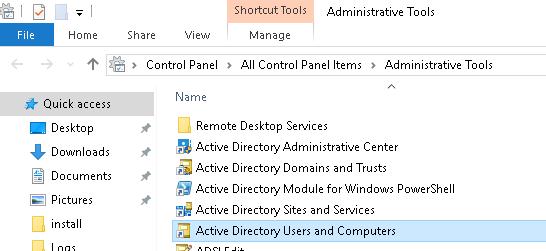

Чтобы включить Active Directory-пользователи и компьютеры на ПК с Windows 10, сначала необходимо установить RSAT — средства удаленного администрирования сервера. Если вы используете более старую версию Windows 10, то есть 1803 или ниже, вам нужно будет загрузить файлы RSAT из центра загрузки Microsoft.

Если вы используете более старую версию Windows 10, то есть 1803 или ниже, вам нужно будет загрузить файлы RSAT из центра загрузки Microsoft.

С другой стороны, во всех версиях Windows 10, начиная с выпуска 10 октября 2020 года, RSAT включен как «Функция по требованию». Вам не нужно загружать инструменты, а только устанавливать и включать их. Обратите внимание, что только выпуски Enterprise и Professional поддерживают RSAT и Active Directory.

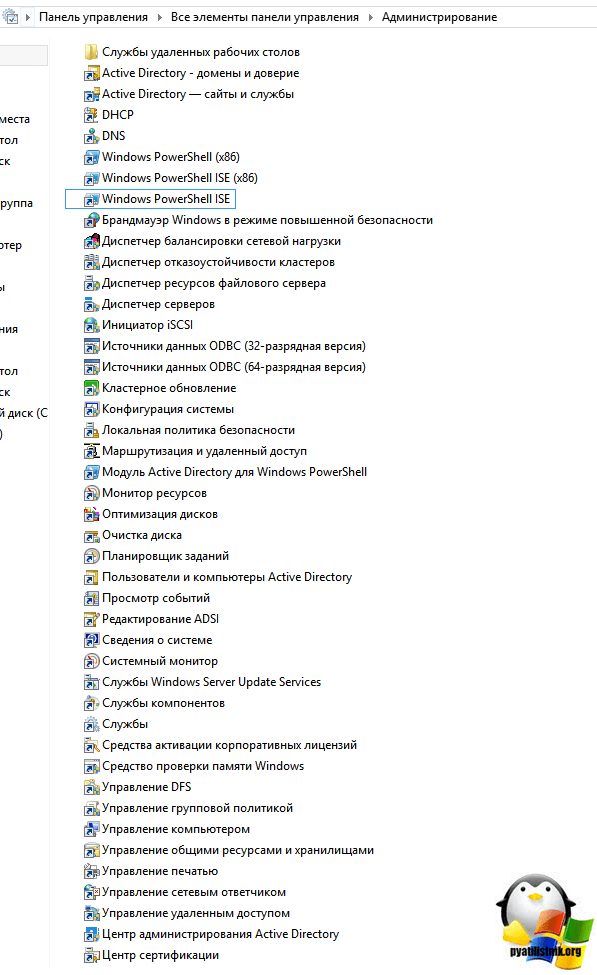

Открываем msc windows оснастки через командную строку

msc windows оснастки

Добрый день уважаемые читатели и подписчики блога, сегодня мы с вами поговорим на тему как открыть msc windows оснастки через командную строку, для чего это может быть вам нужно и как это поможет в повседневной практике системного администратора. Поверьте полученные знания в этой статье, в будущем смогут вам сэкономить огромное количество времени и нервных клеток, не говоря уже о возможности блеснуть задротскими знаниями перед вашими коллегами, просто если вы активно используете linux системы и знаете основные команды в консоли, то вам будет интересны и эти. Всегда по возможности стремитесь изучать по мимо GUI интерфейсов, еще и альтернативные методы настройки, так как при настройке Windows Server, все чаще выбирают режим core с минималистическим интерфейсом.

Всегда по возможности стремитесь изучать по мимо GUI интерфейсов, еще и альтернативные методы настройки, так как при настройке Windows Server, все чаще выбирают режим core с минималистическим интерфейсом.

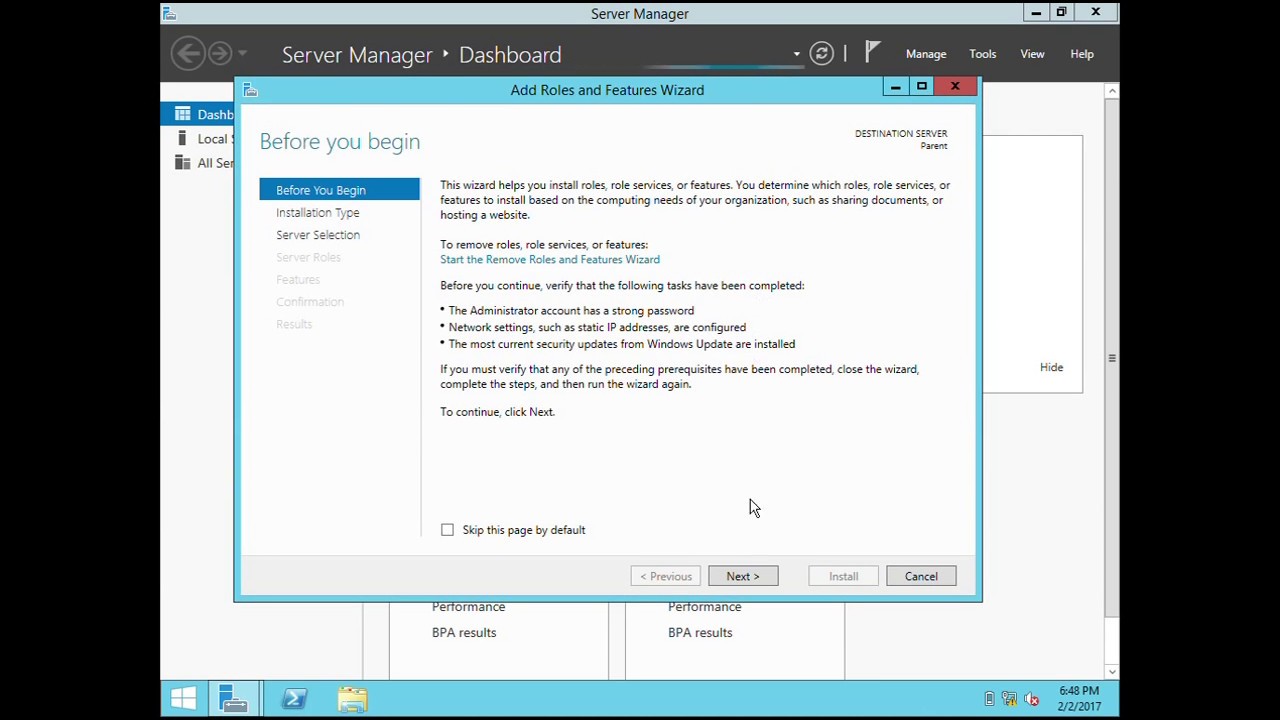

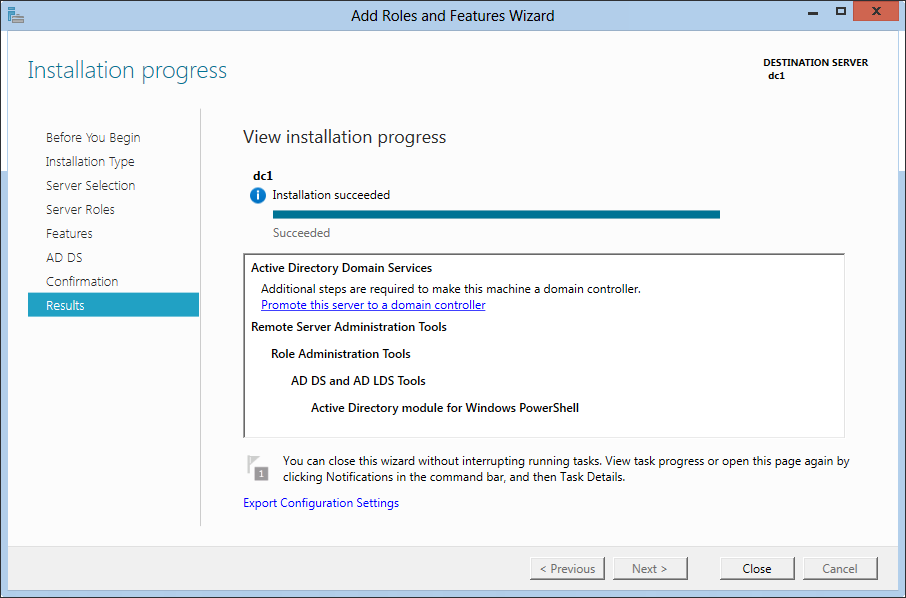

Установите RSAT для версий 1809 и выше

Выполните следующие действия, чтобы включить RSAT в Windows 10.

- Щелкните правой кнопкой мыши значок «Windows» в левом нижнем углу экрана.

- Выберите опцию «Настройки» из всплывающего меню.

- Когда откроется окно настроек, вы должны выбрать вкладку «Приложения» из списка.

- Затем нажмите на ссылку «Управление дополнительными функциями» в правой части окна настроек. Он находится в разделе «Приложения Особенности ».

- Нажмите на значок «+ Добавить функцию».

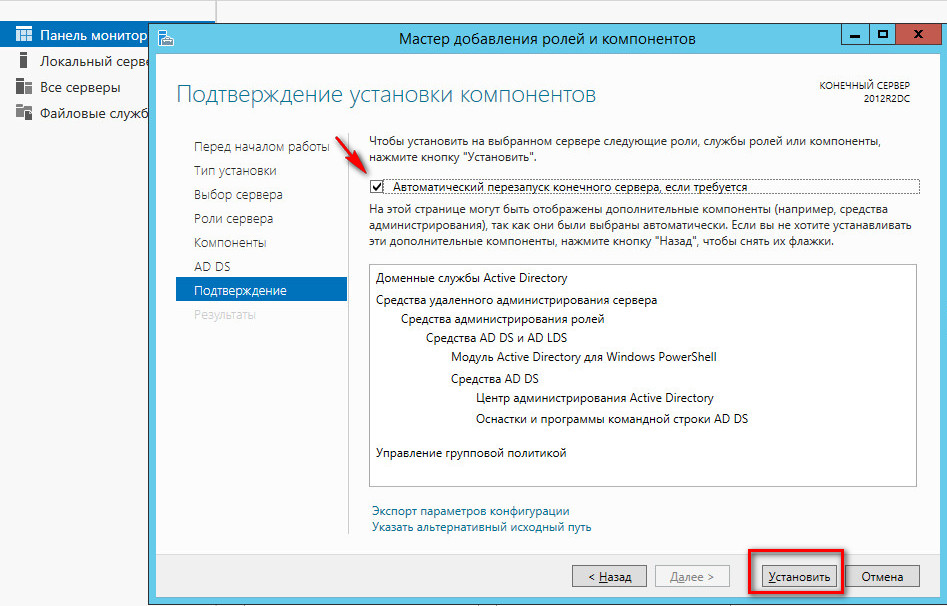

- Windows покажет список доступных дополнений. Прокрутите вниз и выберите из списка надстройку «RSAT: доменные службы Active Directory и облегченные инструменты каталога».

- Нажмите кнопку «Установить».

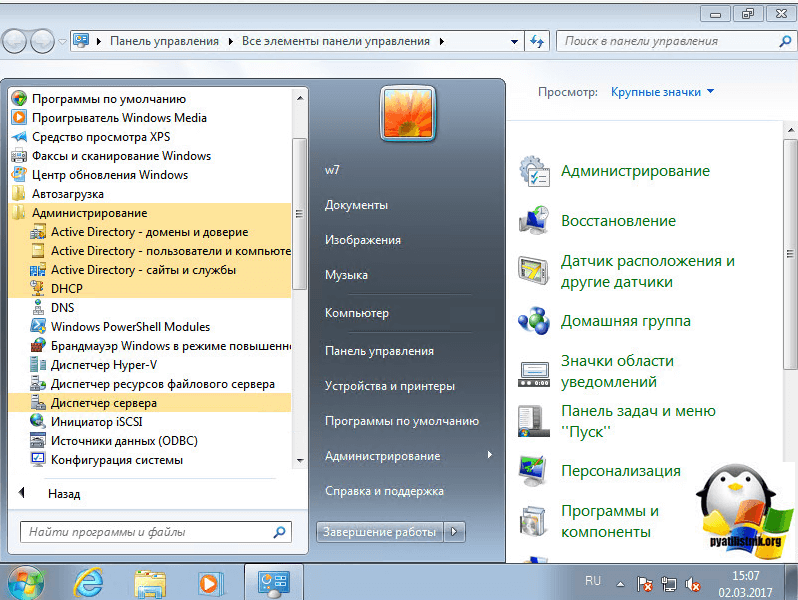

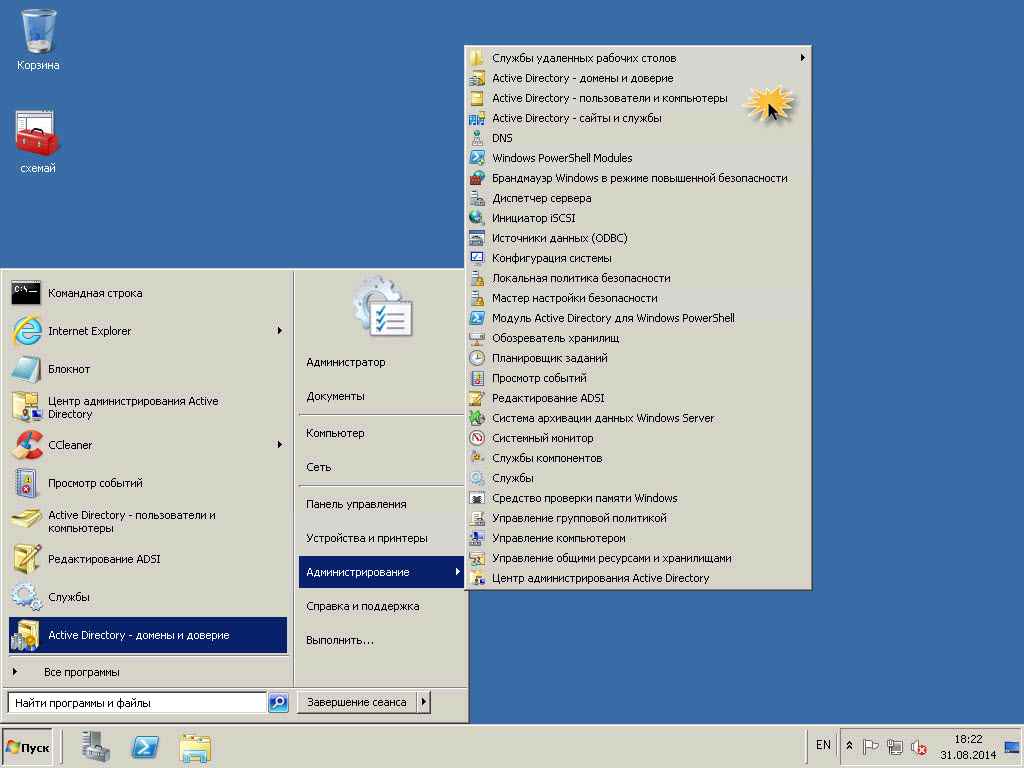

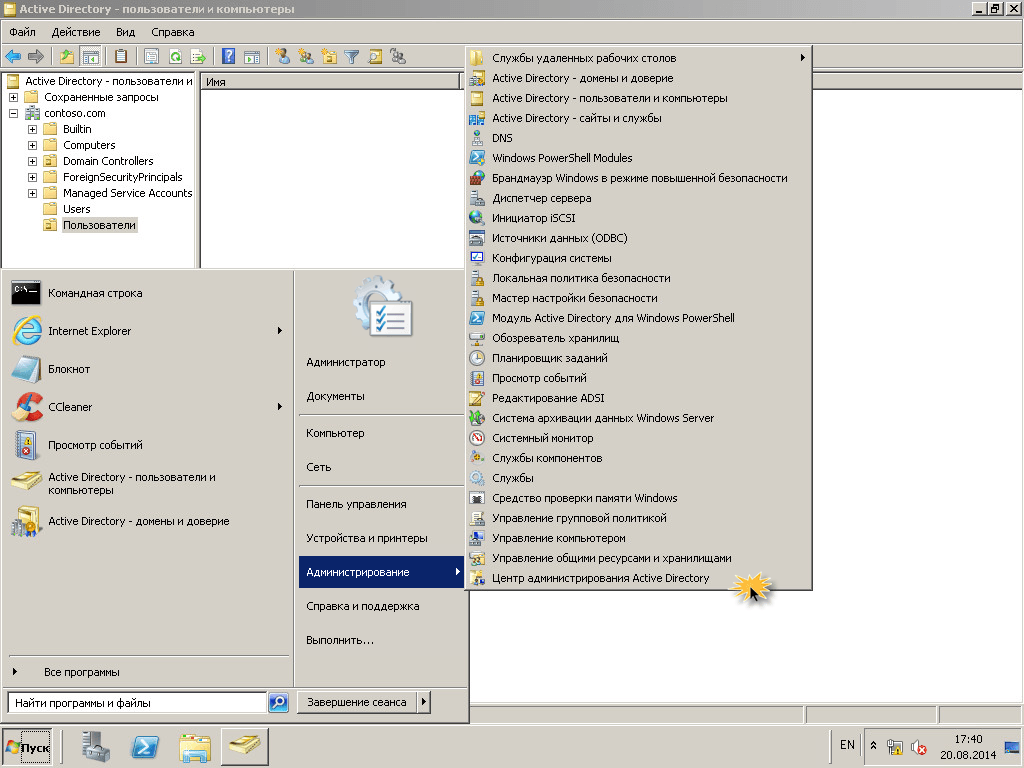

- После завершения установки RSAT должен появиться в разделе «Администрирование» меню «Пуск».

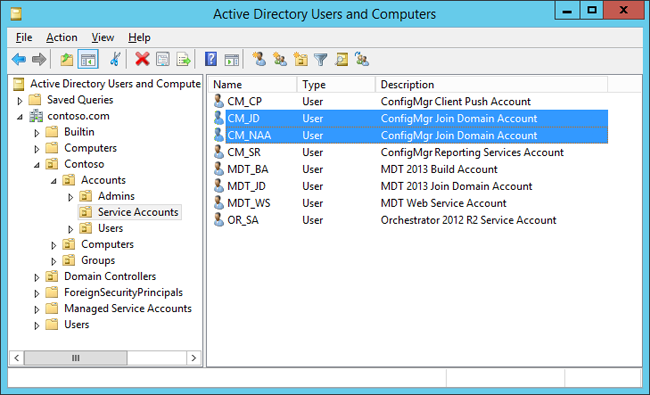

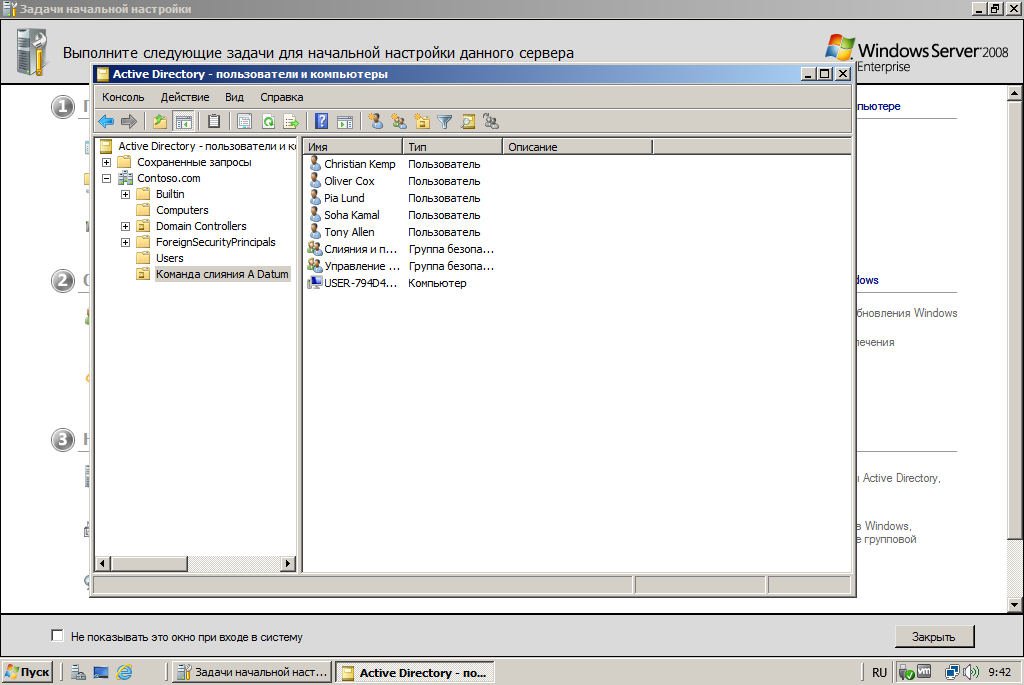

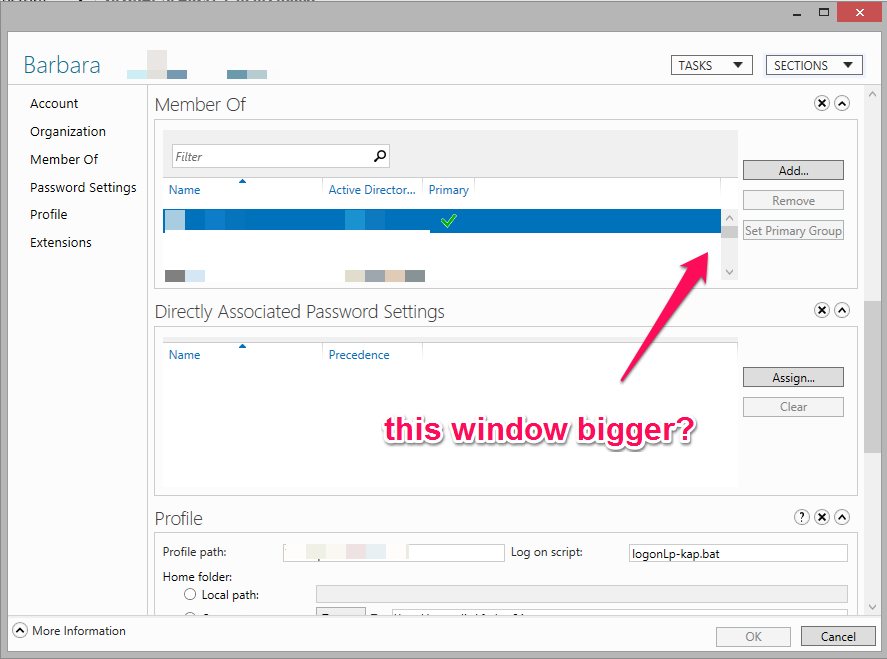

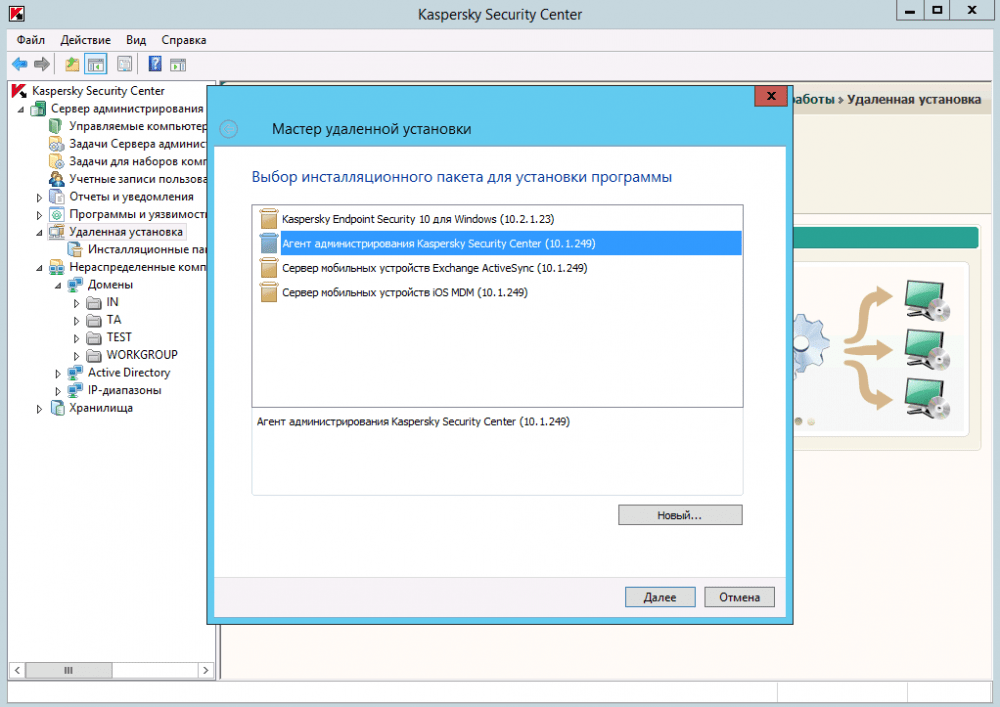

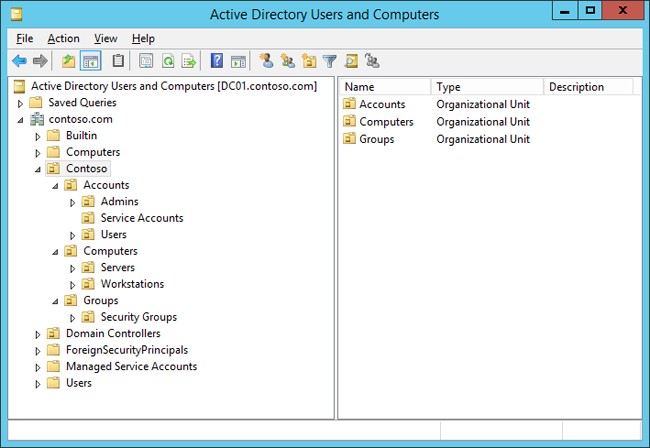

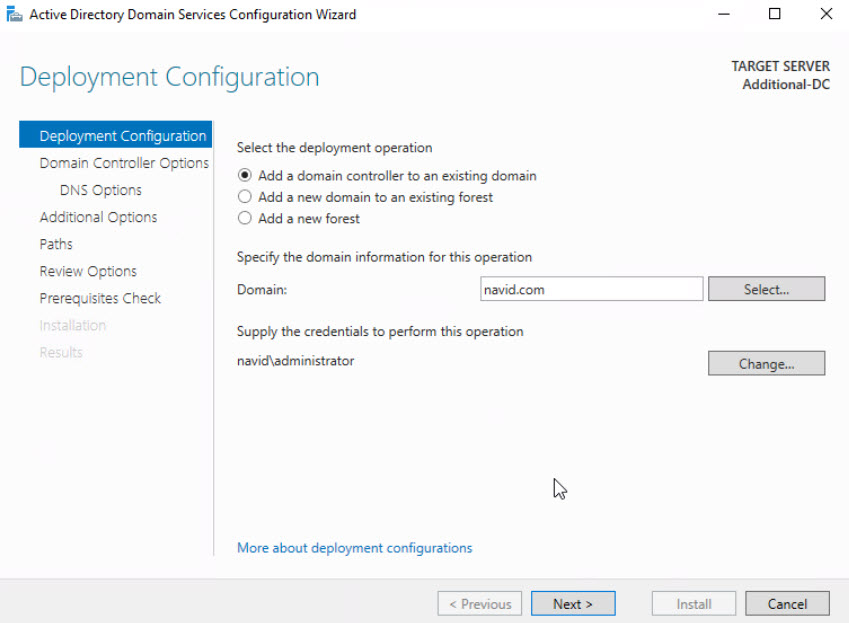

Подключение консоли ADUC к домену из рабочей группы

Если вы хотите подключится консолью ADUC к контроллеру домена с машины, которая не включена в домен (состоит в рабочей группе, или стоит домашняя версия Windows), воспользуйтесь таким методом:

- Запустите командную строку и выполните команду запуска остастки от имени другого пользователя: runas /netonly /user:winitpro\aaivanov mmc

- В пустой консоли MMC выберите File->Add/Remove Snap-In

- Перенесите оснастку Active Directory Users and Computers в правую панель и нажмите

- Чтобы подключится к домену, щелкните по корню консоли и выберите Change domain. Укажите имя домена.

В результате консоль ADUC подключится к контроллеру домена, получит и отобразит структуру контейнеров (OU) данного домена Active Directory.

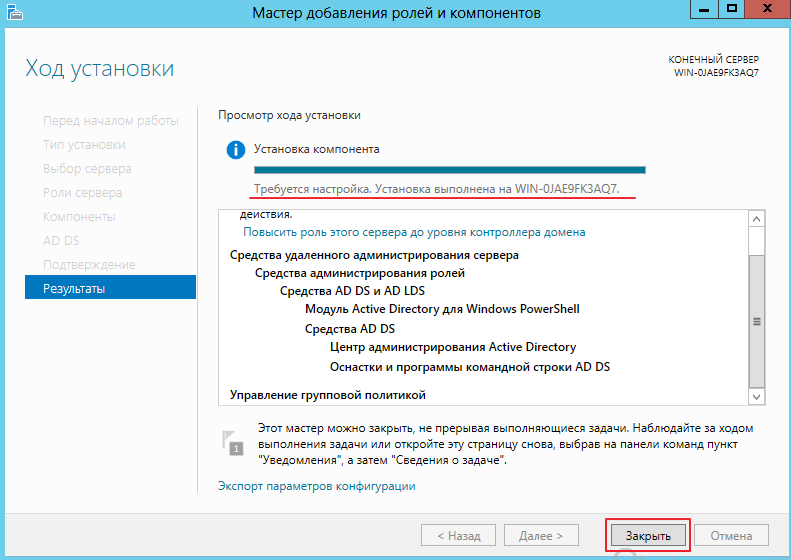

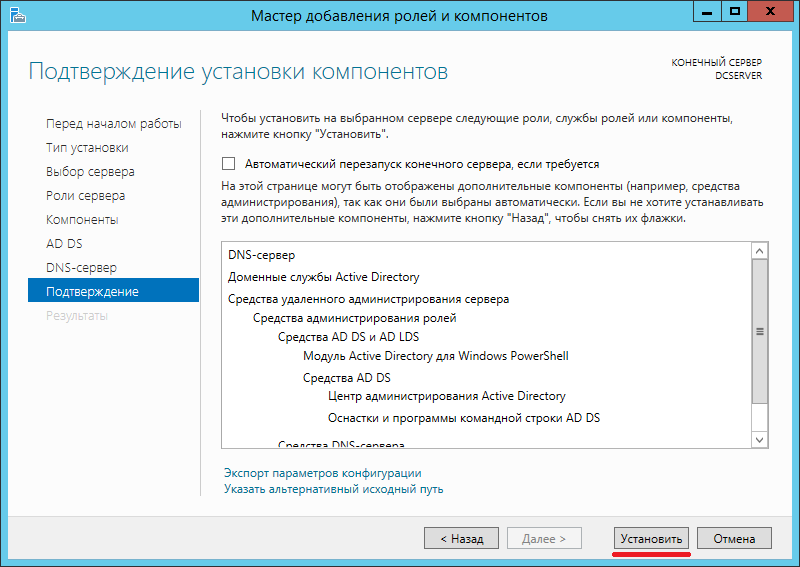

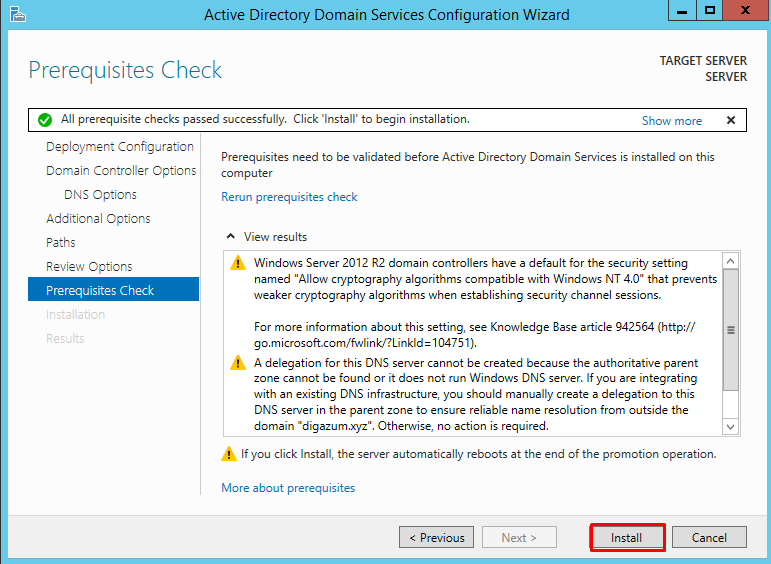

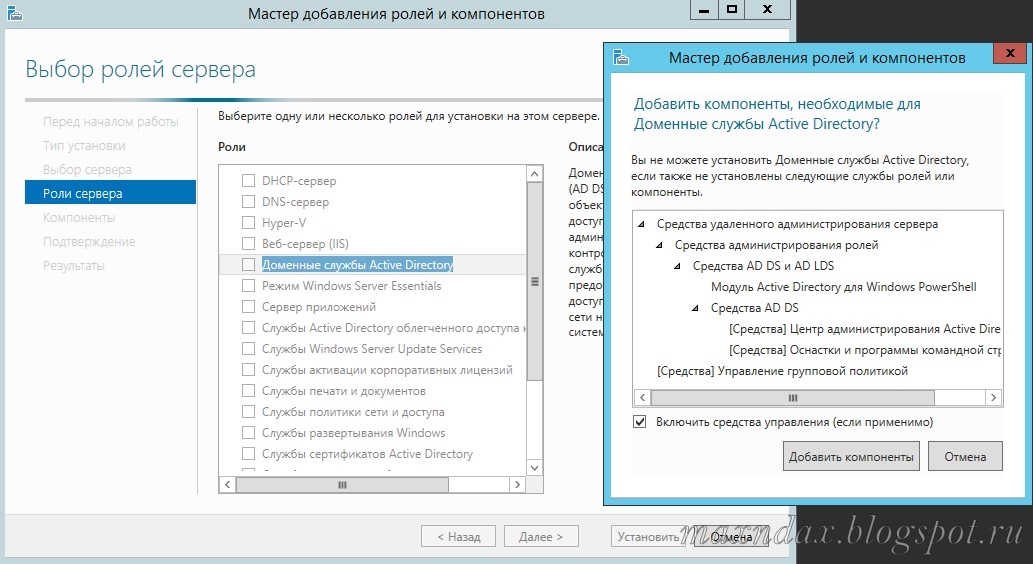

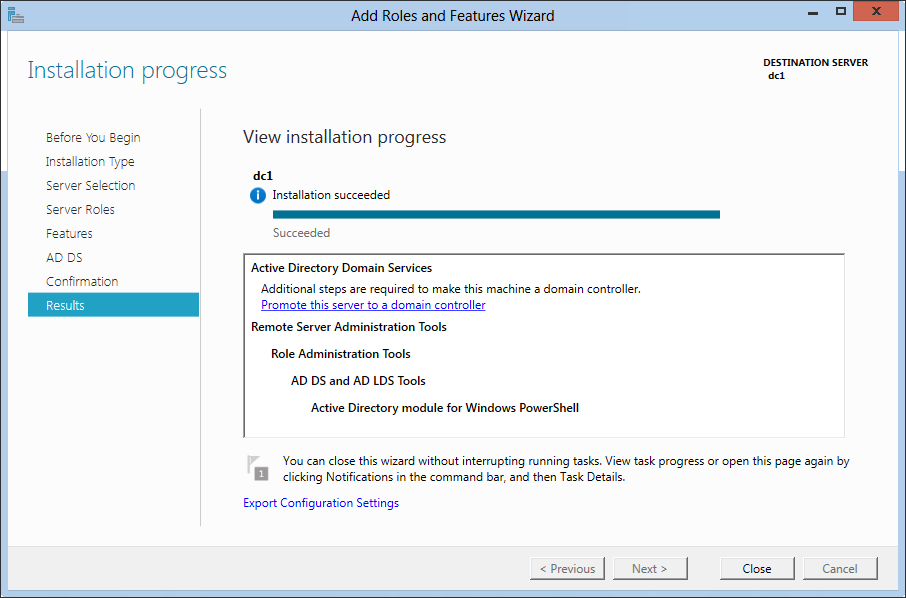

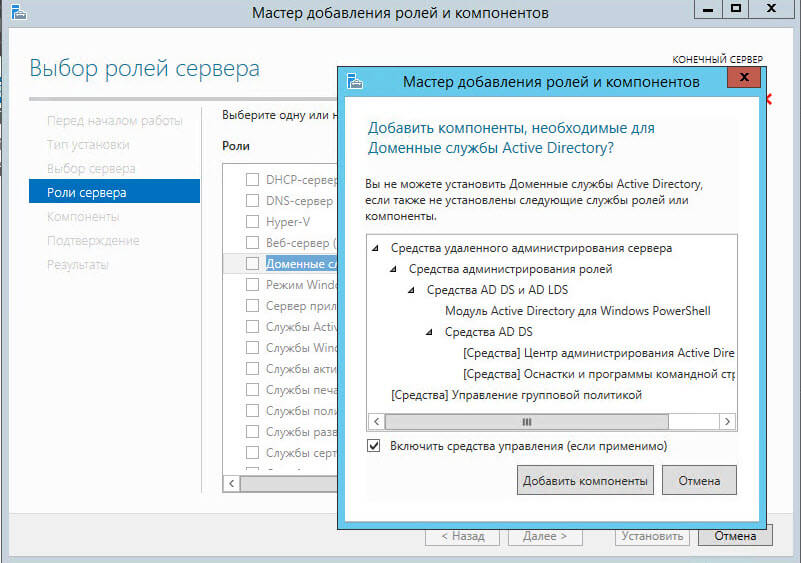

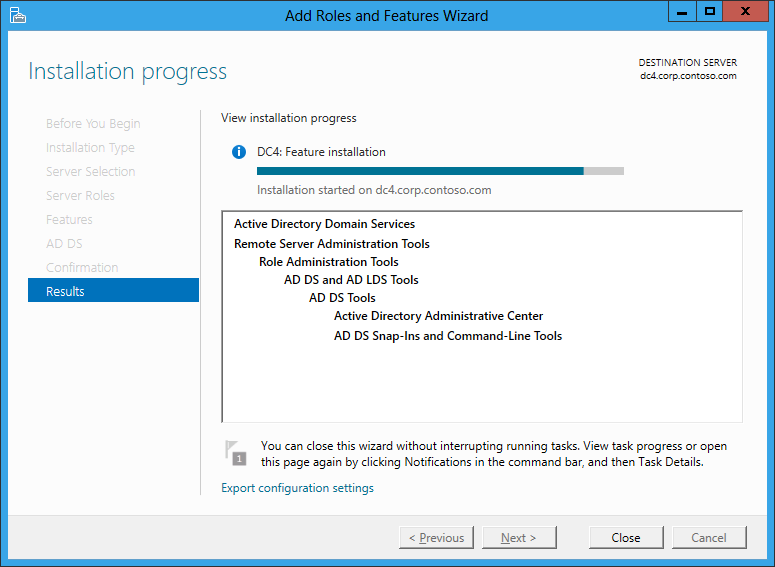

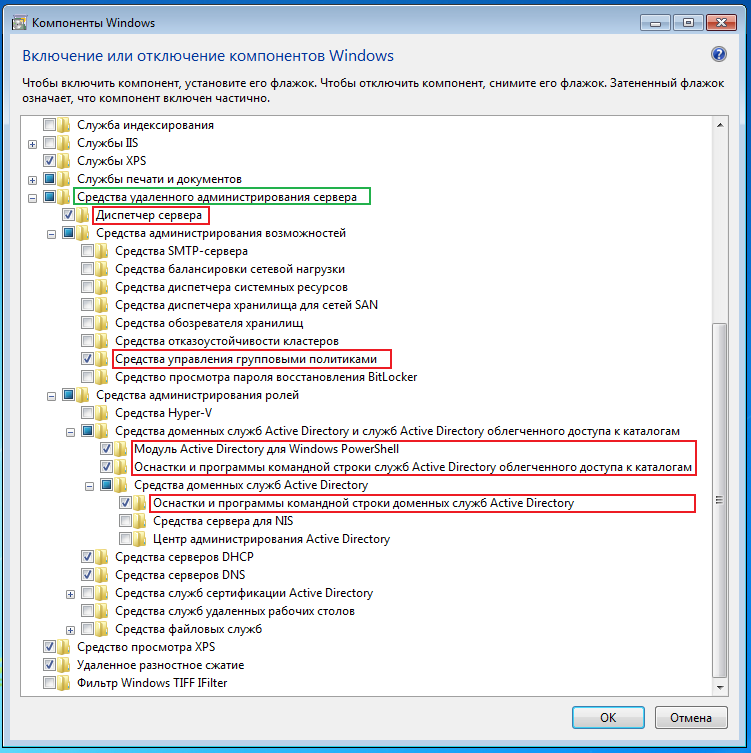

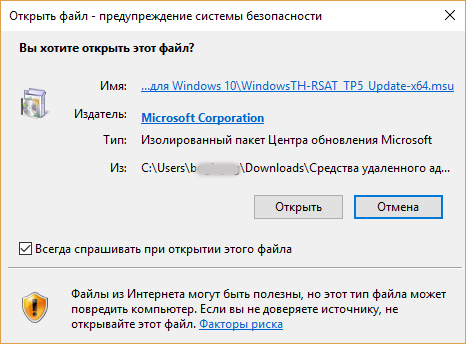

Установите RSAT для версий 1803 и ниже

Установка RSAT и включение Active Directory в более старой версии Windows 10 занимает немного больше времени. Имейте в виду, что ограничение для редакций Enterprise и Professional по-прежнему действует. Давайте посмотрим, как включить Active Directory в версиях 1803 и ниже.

Имейте в виду, что ограничение для редакций Enterprise и Professional по-прежнему действует. Давайте посмотрим, как включить Active Directory в версиях 1803 и ниже.

- Запустите браузер вашего компьютера.

- Перейдите в Центр загрузки Microsoft и найдите Средства удаленного администрирования сервера для Windows 10.

- Нажмите кнопку «Скачать».

- Выберите последнюю версию, чтобы обеспечить максимальную совместимость.

- Нажмите кнопку «Далее» и дождитесь завершения загрузки.

- Затем нажмите клавишу «Win» на клавиатуре.

- Поиск панели управления.

- На панели управления нажмите на вкладку «Программы».

- Далее выберите «Программы и компоненты».

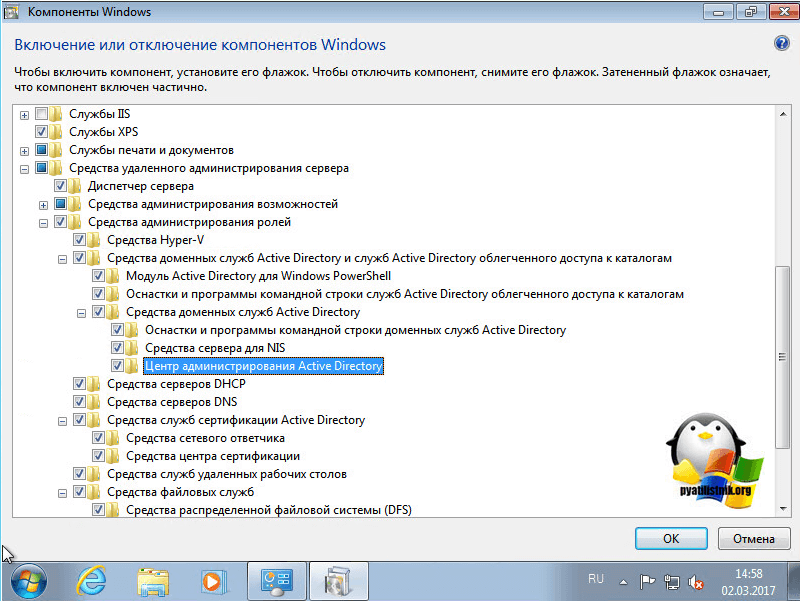

- Нажмите «Включить или отключить функции Windows».

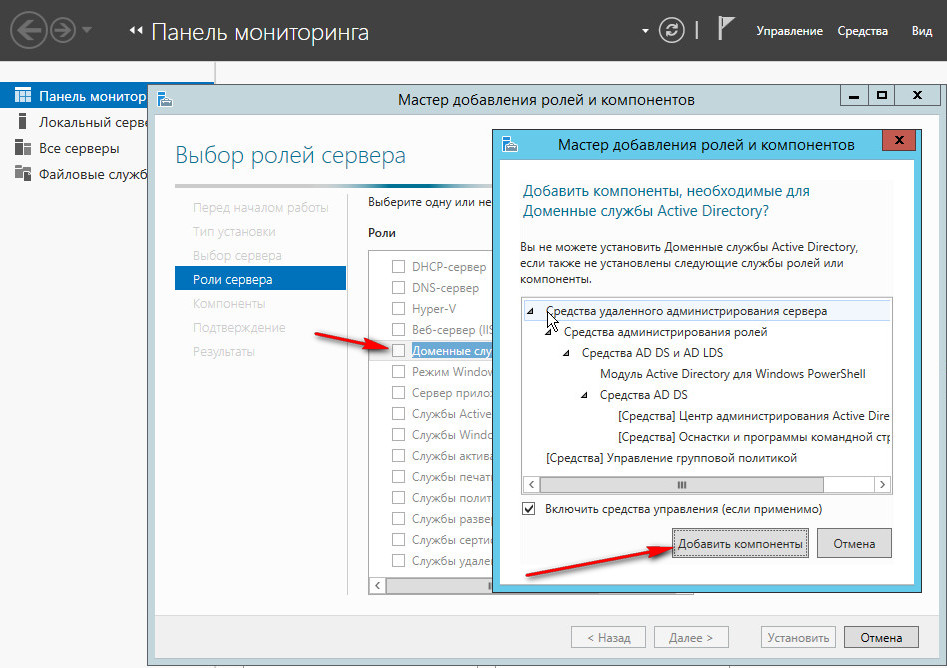

- Разверните раздел «Инструменты удаленного администрирования сервера» в меню.

- Далее выберите «Инструменты администрирования ролей».

- Выберите «Инструменты AD LDS и AD DS».

- Установите флажок «Инструменты AD DS».

- Нажмите кнопку «ОК».

Параметр «Администрирование» теперь должен появиться в меню «Пуск». Вы должны найти там все инструменты Active Directory, и вы можете использовать и изменять их через это меню.

Основные понятия, встречающиеся в ходе работы

Существует ряд специализированных понятий, которые применяются при работе с AD:

- Сервер – компьютер, содержащий все данные.

- Контроллер – сервер с ролью AD, который обрабатывает запросы от людей, использующих домен.

- Домен AD — совокупность устройств, объединенных под одним уникальным именем, одновременно использующих общую базу данных каталога.

- Хранилище данных — часть каталога, отвечающая за хранение и извлечение данных из любого контроллера домена.

Поиск проблемы

В большинстве случаев установка RSAT проходит без проблем. Однако есть две проблемы, с которыми вы можете столкнуться.

Первый — невозможность установить RSAT. Если это произойдет, убедитесь, что брандмауэр Windows включен. RSAT использует стандартный бэкэнд Windows Update и требует, чтобы брандмауэр был запущен и работал. Если он выключен, включите его и попробуйте снова установить RSAT.

RSAT использует стандартный бэкэнд Windows Update и требует, чтобы брандмауэр был запущен и работал. Если он выключен, включите его и попробуйте снова установить RSAT.

Вторая проблема может возникнуть после установки. Некоторые пользователи пропускают вкладки или испытывают другие проблемы. Единственное решение проблем после установки — удалить и установить RSAT заново.

Если у вас есть проблемы с ADUC, вы должны проверить, правильно ли подключен его ярлык. Это должно привести к% SystemRoot% \ system32 \ dsa.msc. Если это не так, переустановите программу.

Как работают активные директории

Основными принципами работы являются:

- Авторизация, с помощью которой появляется возможность воспользоваться ПК в сети просто введя личный пароль. При этом, вся информация из учетной записи переносится.

- Защищенность. Active Directory содержит функции распознавания пользователя. Для любого объекта сети можно удаленно, с одного устройства, выставить нужные права, которые будут зависеть от категорий и конкретных юзеров.

- Администрирование сети из одной точки. Во время работы с Актив Директори сисадмину не требуется заново настраивать все ПК, если нужно изменить права на доступ, например, к принтеру. Изменения проводятся удаленно и глобально.

- Полная интеграция с DNS. С его помощью в AD не возникает путаниц, все устройства обозначаются точно так же, как и во всемирной паутине.

- Крупные масштабы. Совокупность серверов способна контролироваться одной Active Directory.

- Поиск производится по различным параметрам, например, имя компьютера, логин.

Объекты и атрибуты

Объект — совокупность атрибутов, объединенных под собственным названием, представляющих собой ресурс сети.

Атрибут — характеристики объекта в каталоге. Например, к таким относятся ФИО пользователя, его логин. А вот атрибутами учетной записи ПК могут быть имя этого компьютера и его описание.

Процессы Atieclxx, Atiedxx, Ati2evxx – зачем используются и какой утилите принадлежат

Пример:

“Сотрудник” – объект, который обладает атрибутами “ФИО”, “Должность” и “ТабN”.

Контейнер и имя LDAP

Контейнер — тип объектов, которые могут состоять из других объектов. Домен, к примеру, может включать в себя объекты учетных записей.

Основное их назначение — упорядочивание объектов по видам признаков. Чаще всего контейнеры применяют для группировки объектов с одинаковыми атрибутами.

Почти все контейнеры отображают совокупность объектов, а ресурсы отображаются уникальным объектом Active Directory. Один из главных видов контейнеров AD — модуль организации, или OU (organizational unit). Объекты, которые помещаются в этот контейнер, принадлежат только домену, в котором они созданы.

Облегченный протокол доступа к каталогам (Lightweight Directory Access Protocol, LDAP) — основной алгоритм подключений TCP/IP. Он создан с целью снизить количество нюанс во время доступа к службам каталога. Также, в LDAP установлены действия, используемые для запроса и редактирования данных каталога.

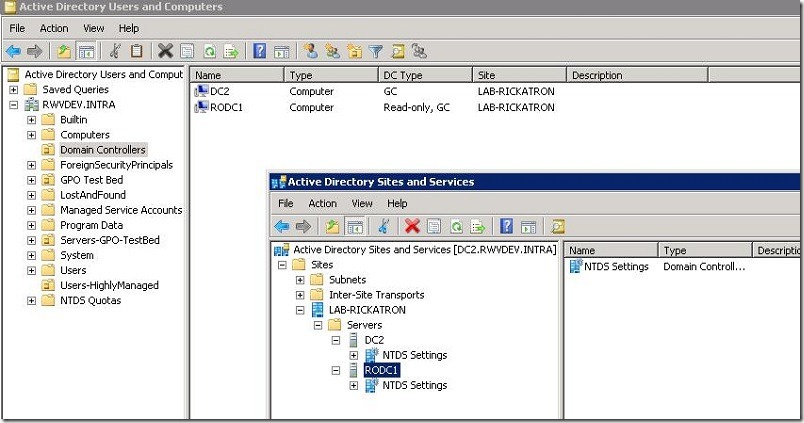

Дерево и сайт

Дерево доменов – это структура, совокупность доменов, имеющих общие схему и конфигурацию, которые образуют общее пространство имен и связаны доверительными отношениями.

Лес доменов – совокупность деревьев, связанных между собою.

Сайт — совокупность устройств в IP-подсетях, представляющая физическую модель сети, планирование которой совершается вне зависимости от логического представления его построения. Active Directory имеет возможность создания n-ного количества сайтов или объединения n-ного количества доменов под одним сайтом.

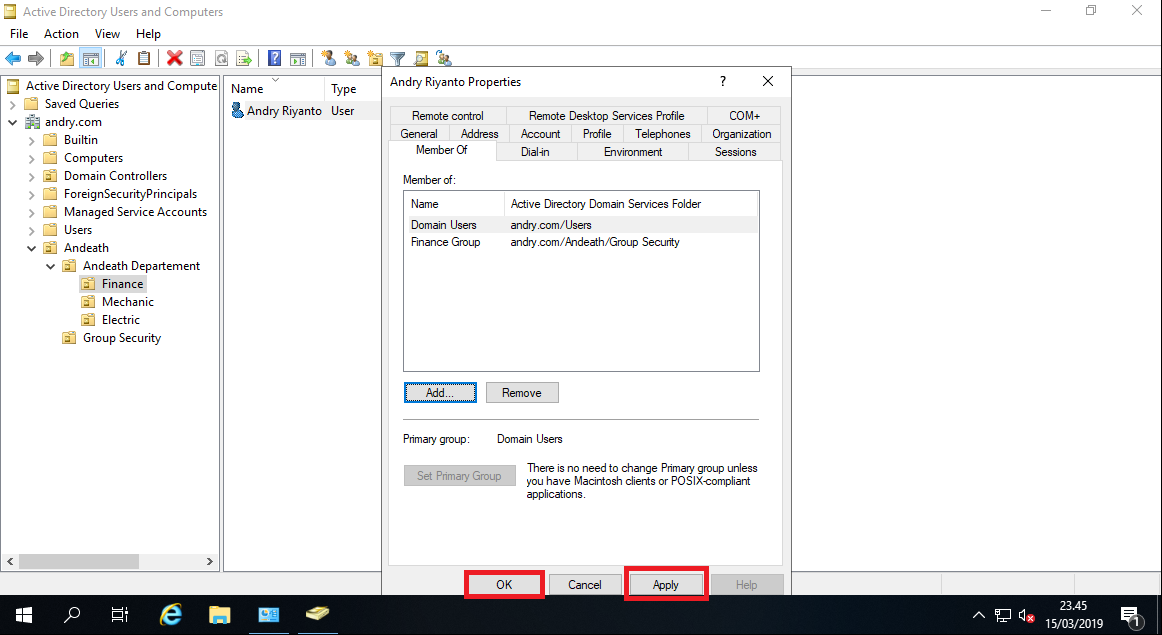

Для чего вы можете использовать Active Directory — пользователи и компьютеры?

Надстройка «Active Directory — пользователи и компьютеры» может покрыть большинство задач и обязанностей администратора AD. У него есть свои ограничения — например, он не может управлять объектами групповой политики.

Но вы можете использовать его для сброса паролей, редактирования членства в группах, разблокировки пользователей и многого другого. Вот некоторые основные инструменты в вашем распоряжении, когда вы включаете ADUC на вашем компьютере.

- Active Directory Домены и трасты. С помощью этого инструмента вы можете управлять функциональными уровнями леса, UPN (основными именами пользователей), функциональными уровнями нескольких доменов.

Это также позволяет управлять доверием между лесами и доменами.

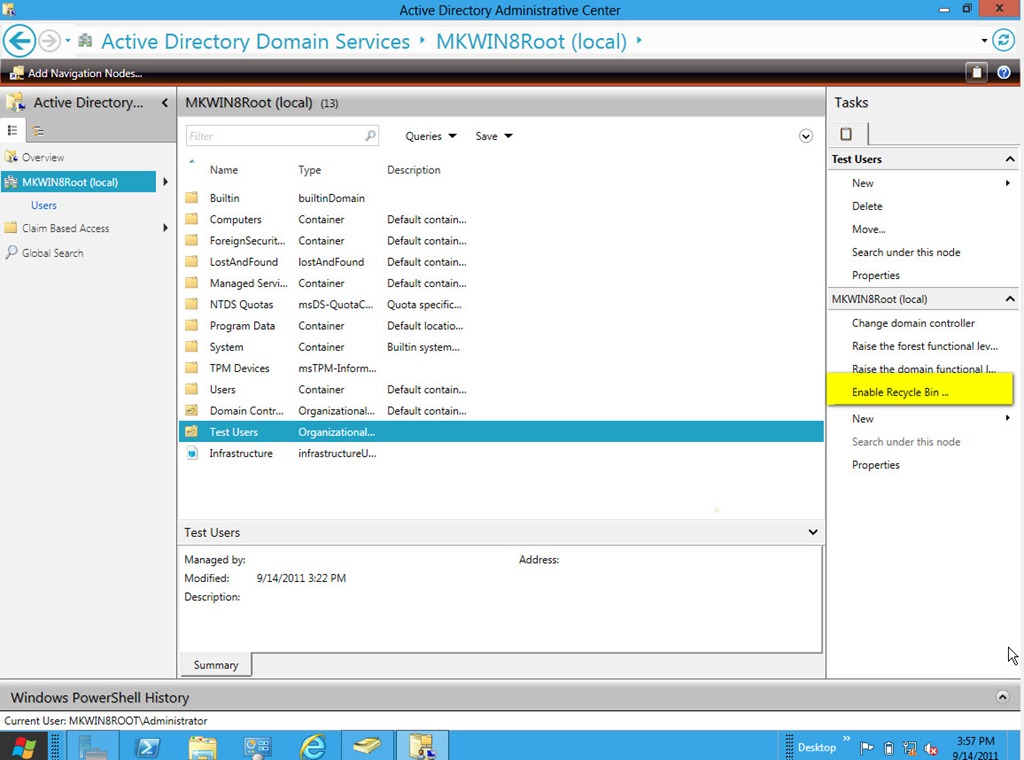

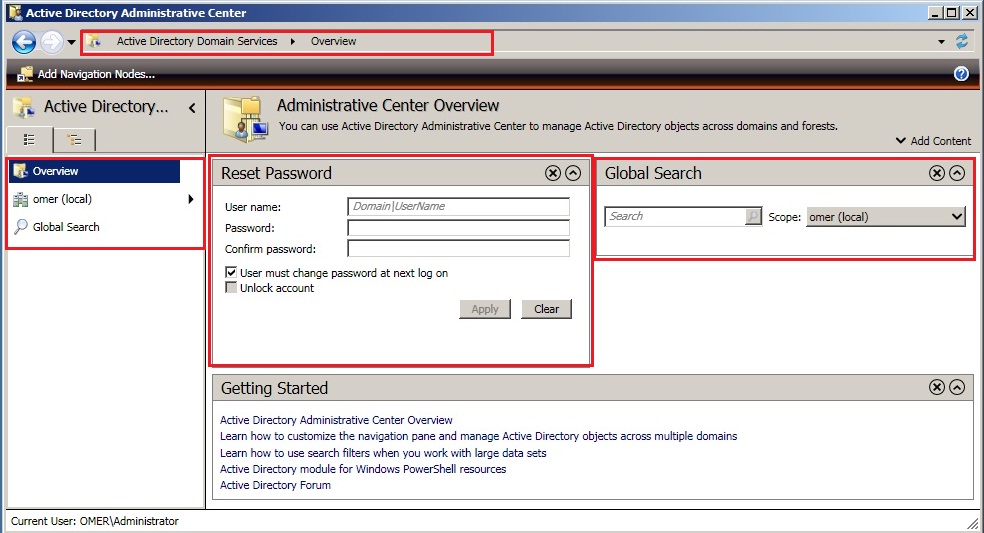

Это также позволяет управлять доверием между лесами и доменами. - Центр администрирования Active Directory. В этом разделе ADUC вы можете управлять своей историей PowerShell, политиками паролей и корзиной AD.

- Сайты и службы Active Directory. Этот инструмент дает вам контроль и понимание сайтов и услуг. Это позволяет планировать репликацию и определять топологию AD.

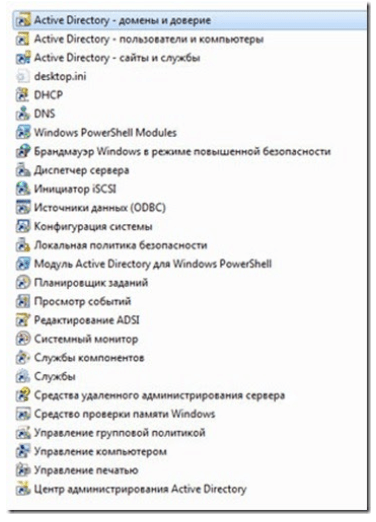

Что такое msc оснастка

И так msc в Windows расшифровывается как Microsoft System Console, еще проще это окна или как их еще называют оснастки, для управления теми или иными функциями операционной системы. Ранее я вас уже знакомил с методом создания удобной оснастки mmc, в которой мы добавляли все, что нужно системному администратору для повседневного администрирования.

И вы наверно спросите, а при чем тут командная строка и все такое, а вот при чем. Представим себе ситуацию, у вас в организации существует домен Active Directory, рядовые пользователи не имеют прав локального администратора на своих рабочих станциях, все идет и работает как часы, случается ситуация, что например вам нужно у пользователя поменять какие либо настройки, и сделать нужно сейчас, так что искать эти настройки в групповой политике нет времени. Что делать заходить под собой не вариант, так как нужно произвести изменения в другом профиле пользователя, и как открыть например оснастку Управление компьютером или Система.

Что делать заходить под собой не вариант, так как нужно произвести изменения в другом профиле пользователя, и как открыть например оснастку Управление компьютером или Система.

Во тут нам и поможет знание названия msc windows оснасток и командная строка. Все что вам нужно это открыть командную строку от имени администратора и ввести нужное название msc оснастки. Ниже представлен список. Как видите открыв командную строку cmd.exe я для примера ввел значение открывающее панель управления с правами администратора системы.

Элементы оснастки Консоли управления msc

- appwiz.cpl — Установка и удаление программ

- certmgr.msc — Сертификаты

- ciаdv.msc — Служба индексирования

- cliconfg — Программа сетевого клиента SQL

- clipbrd — Буфер обмена

- compmgmt.msc — Управление компьютером

- dcomcnfg — Консоль управления DCOM компонентами

- ddeshare — Общие ресурсы DDE (на Win7 не работает)

- desk.

cpl — Свойства экрана

cpl — Свойства экрана - devmgmt.msc — Диспетчер устройств

- dfrg.msc — Дефрагментация дисков

- diskmgmt.msc — Управление дисками

- drwtsn32 — Dr.Watson

- dxdiag — Служба диагностики DirectX

- eudcedit — Редактор личных символов

- eventvwr.msc — Просмотр событий

- firewall.cpl — настройки файерволла Windows

- gpedit.msc — Груповая политика

- fsmgmt.msc — Общие папки

- fsquirt — Мастер передачи файлов Bluetooth

- chkdsk — Проверка дисков (обычно запускается с параметрами буква_диска: /f /x /r)

- control printers — Принтеры и факсы — запускается не всегда

- control admintools — Администрирование компьютера — запускается не всегда

- control schedtasks — Назначенные задания (планировщик)

- control userpasswords2 — Управление учётными записями

- compmgmt.

msc — Управление компьютером (compmgmt.msc /computer=pc — удаленное управление компьютером pc)

msc — Управление компьютером (compmgmt.msc /computer=pc — удаленное управление компьютером pc) - lusrmgr.msc — Локальные пользователи и группы

- mmc— создание своей оснастки

- mrt.exe — Удаление вредоносных программ

- msconfig — Настройка системы (автозапуск, службы)

- mstsc — Подключение к удаленному рабочему столу

- ncpa.cpl — Сетевые подключения

- ntmsmgr.msc — Съёмные ЗУ

- mmsys.cpl — Звук

- ntmsoprq.msc — Запросы операторов съёмных ОЗУ (для XP)

- odbccp32.cpl — Администратор источников данных

- perfmon.msc — Производительность

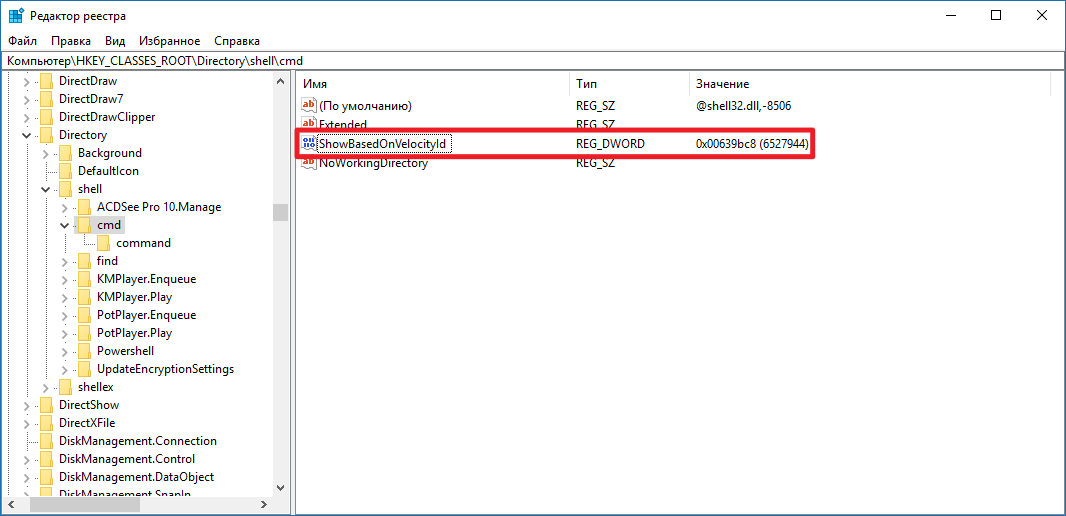

- regedit — Редактор реестра

- rsop.msc — Результатирующая политика

- secpol.msc — Локальные параметры безопасности (Локальная политика безопасности)

- services.

msc — Службы

msc — Службы - sfc /scannow — Восстановление системных файлов

- sigverif — Проверка подписи файла

- sndvol — управление громкостью

- sysdm.cpl — Свойства системы

- syskey — Защита БД учётных записей

- taskmgr — Диспетчер задач

- utilman Диспетчер служебных программ

- verifier Диспетчер проверки драйверов

- wmimgmt.msc — Инфраструктура управления WMI

Список msc оснасток для Windows Server

Давайте рассмотрим как запускаются Административные оснастки Windows из командной строки cmd.exe

- domain.msc — Active Directory домены и доверие

- dsa.msc — Active Directory Пользователи и компьютеры (AD Users and Computers)

- tsadmin.msc — Диспетчер служб терминалов (Terminal Services Manager)

- gpmc.msc — Консоль управления GPO (Group Policy Management Console)

- gpedit.

msc — Редактор объектов локальной политики (Group Policy Object Editor)

msc — Редактор объектов локальной политики (Group Policy Object Editor) - tscc.msc — Настройка терминального сервера (TS Configuration)

- rrasmgmt.msc — Маршрутизация и удаленый доступ (Routing and Remote Access)

- dssite.msc — Active Directory Сайты и Доверие (AD Sites and Trusts)

- dompol.msc — Политика безопасности домена (Domain Security Settings)

- dсpol.msc — Политика безопасности контроллера домена (DC Security Settings)

- dfsgui.msc — Распределенная файловая система DFS (Distributed File System)

- dnsmgmt.msc — DNS

- iscsicpl.exe — Инициатор ISCSI

- odbcad32.exe — Администратор источника данных ODBC 32 бита

- odbcad64.exe — Администратор источника данных ODBC 64 бита

- powershell.exe -noexit -command import-module ActiveDirectory — Модуль powershell Active Directory

- dfrgui.exe — Оптимизация дисков

- taskschd.msc /s — Планировщик заданий

- dsac.exe — Центр администрирования Active Directory

- printmanagement.

msc — Управление печатью

msc — Управление печатью - vmw.exe — Средство активации корпоративных лицензий

- eventvwr.msc /s — Просмотр событий

- adsiedit.msc — Редактор ADSIedit

- wbadmin.msc — Система архивации данных Windows Server

- ServerManager.exe — Диспетчер серверов

Как видите msc windows оснастки очень полезные инструменты системного администрирования. Мне даже некоторые оснастки быстрее открыть чем щелкать мышкой по куче окон, особенно если сервер или компьютер тормозит или нет мышки. Да и в любом случае знать такие вещи всегда полезно. Большая часть всего, что мы используем хранится в c:WindowsSystem32. Если вы пройдете в эту папку то сможете обнаружить очень много интересного.

nbtstat -a pc — имя пользователя работающего за удаленной машиной pc net localgroup group user /add — Добавить в группу group, пользователя user net localgroup group user /delete — Удалить пользователя из группы net send pc »текст ‘‘ — отправить сообщение пользователю компьютера pc net sessions — список пользователей net session /delete — закрывает все сетевые сессии net use l: \имя компапапка — подключить сетевым диском l: папку на удаленном компьютере net user имя /active:no — заблокировать пользователя net user имя /active:yes — разблокировать пользователя net user имя /domain — информация о пользователе домена net user Имя /add — добавить пользователя net user Имя /delete — удалить пользователя netstat -a — список всех подключений к компьютеру reg add — Добавить параметр в реестр reg compare — Сравнивать части реестра. reg copy — Копирует из одного раздела в другой reg delete — Удаляет указанный параметр или раздел reg export — Экспортировать часть реестра reg import — Соответственно импортировать часть реестра reg load — Загружает выбранную часть реестра reg query — Выводит значения заданной ветки реестра reg restore — Восстанавливает выбранную часть реестра из файла reg save — Сохраняет выбранную часть реестра reg unload — Выгружает выбранную часть реестра shutdown — выключение компьютера , можно удаленно выключить другой. SystemInfo /s machine — покажет много полезного об удаленной машине

reg copy — Копирует из одного раздела в другой reg delete — Удаляет указанный параметр или раздел reg export — Экспортировать часть реестра reg import — Соответственно импортировать часть реестра reg load — Загружает выбранную часть реестра reg query — Выводит значения заданной ветки реестра reg restore — Восстанавливает выбранную часть реестра из файла reg save — Сохраняет выбранную часть реестра reg unload — Выгружает выбранную часть реестра shutdown — выключение компьютера , можно удаленно выключить другой. SystemInfo /s machine — покажет много полезного об удаленной машине

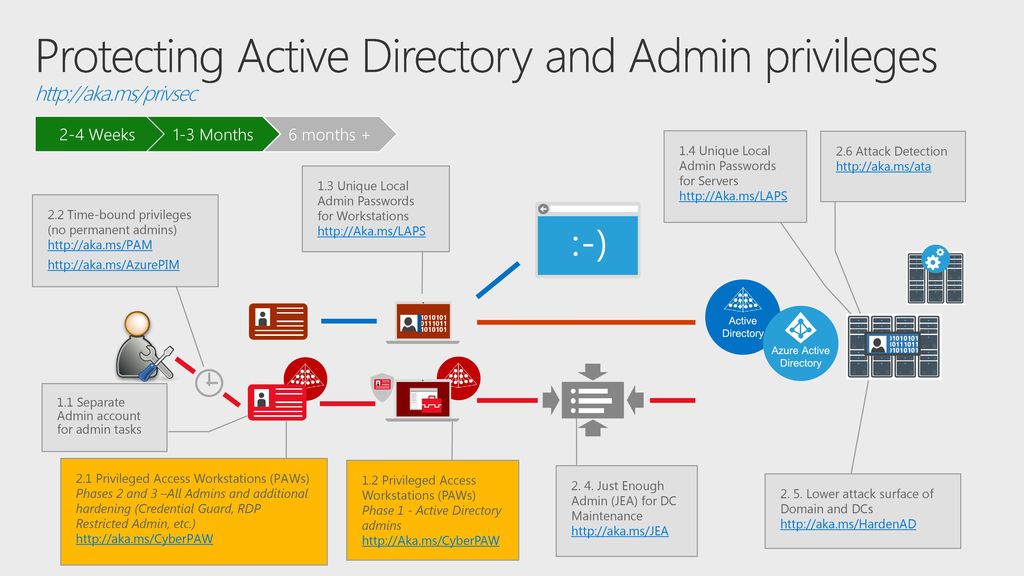

Что такое делегирование AD

Само делегирование — это передача части разрешений и контроля от родительского объекта другой ответственной стороне.

Известно, что каждая организация имеет в своем штабе несколько системных администраторов. Разные задачи должны возлагаться на разные плечи. Для того чтобы применять изменения, необходимо обладать правами и разрешениями, которые делятся на стандартные и особые. Особые — применимы к определенному объекту, а стандартные представляют собой набор, состоящий из существующих разрешений, которые делают доступными или недоступными отдельные функции.

Разные задачи должны возлагаться на разные плечи. Для того чтобы применять изменения, необходимо обладать правами и разрешениями, которые делятся на стандартные и особые. Особые — применимы к определенному объекту, а стандартные представляют собой набор, состоящий из существующих разрешений, которые делают доступными или недоступными отдельные функции.

Способы удаления корзины с рабочего стола

Установка доверительных отношений

В AD есть два вида доверительных отношений: «однонаправленные» и «двунаправленные». В первом случае один домен доверяет другому, но не наоборот, соответственно первый имеет доступ к ресурсам второго, а второй не имеет доступа. Во втором виде доверие “взаимное”. Также существуют «исходящие» и «входящие» отношения. В исходящих – первый домен доверяет второму, таким образом разрешая пользователям второго использовать ресурсы первого.

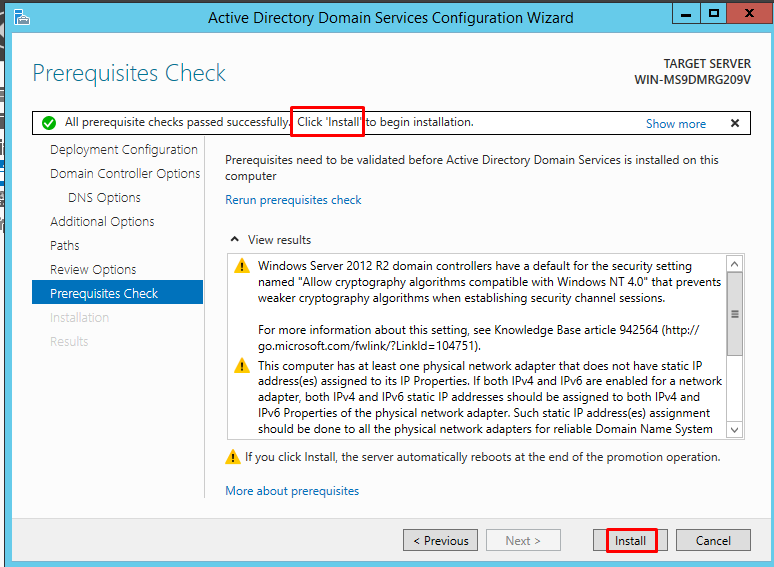

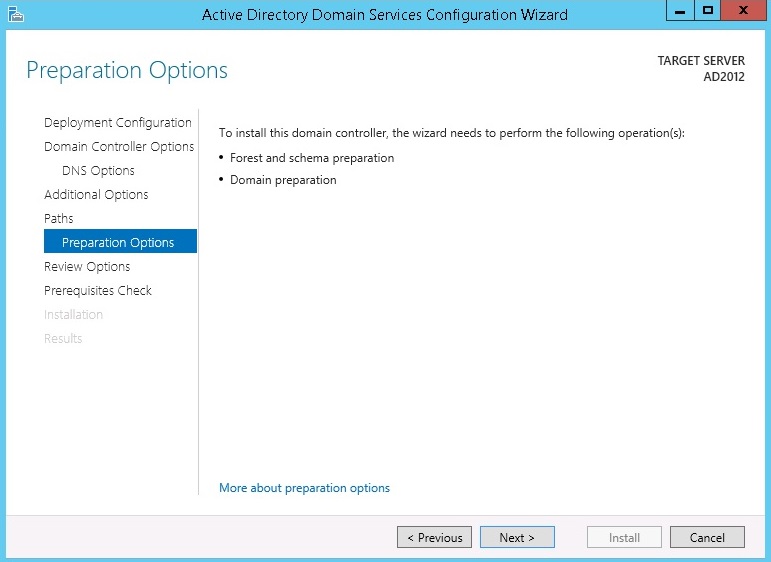

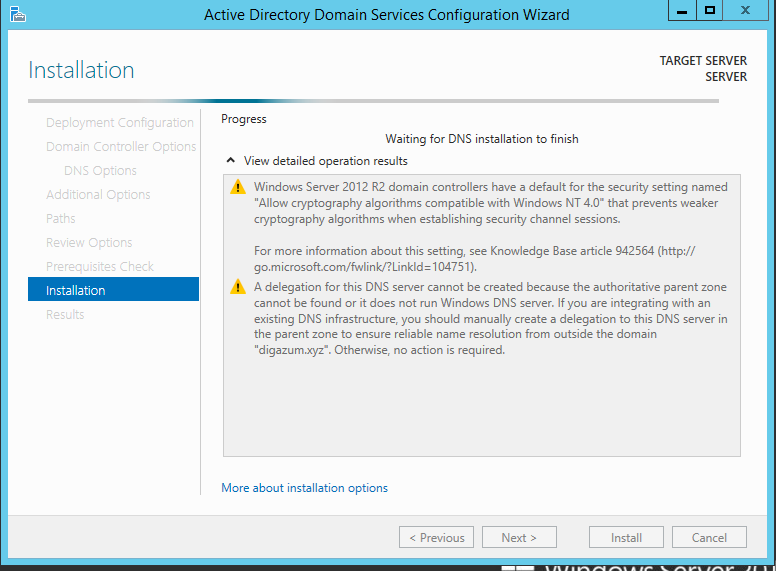

При установке следует провести такие процедуры:

- Проверить сетевые связи между котроллерами.

- Проверить настройки.

- Настроить разрешения имен для внешних доменов.

- Создать связь со стороны доверяющего домена.

- Создать связь со стороны контроллера, к которому адресовано доверие.

- Проверить созданные односторонние отношения.

- Если возникает небходимость в установлении двусторонних отношений – произвести установку.

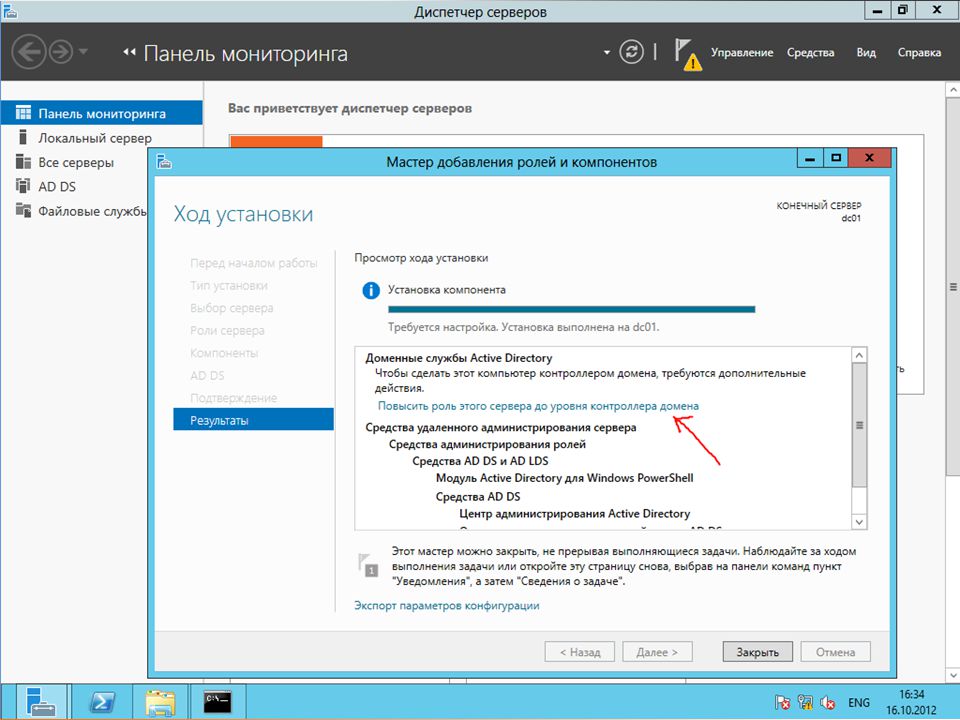

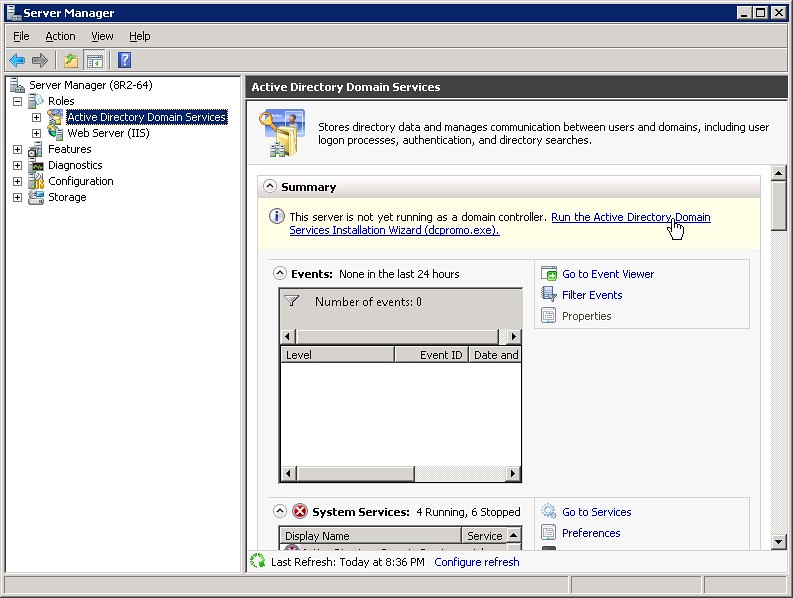

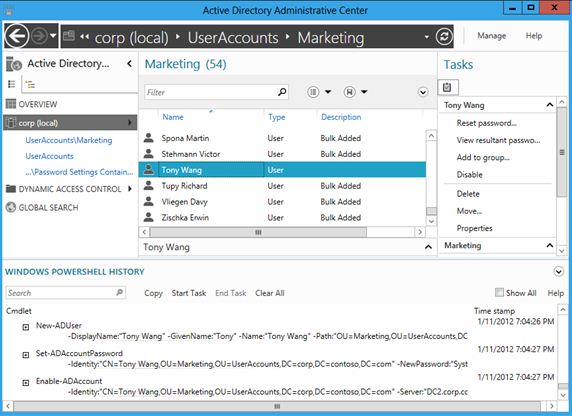

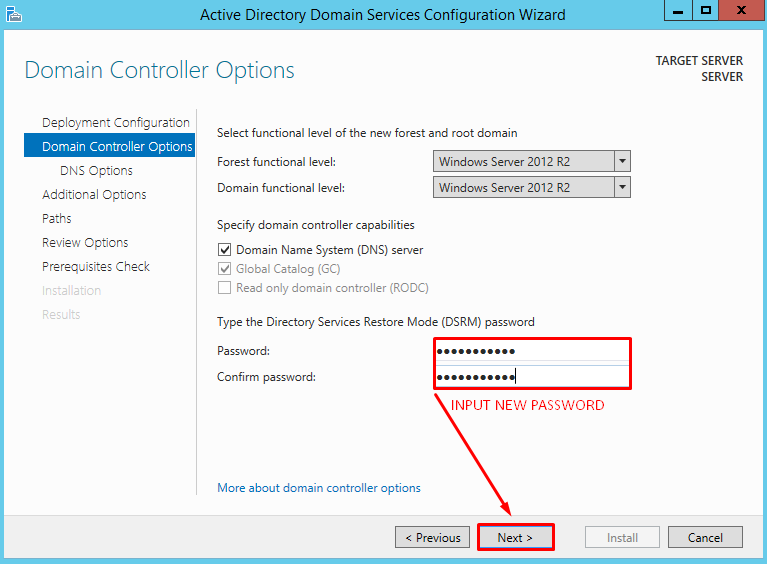

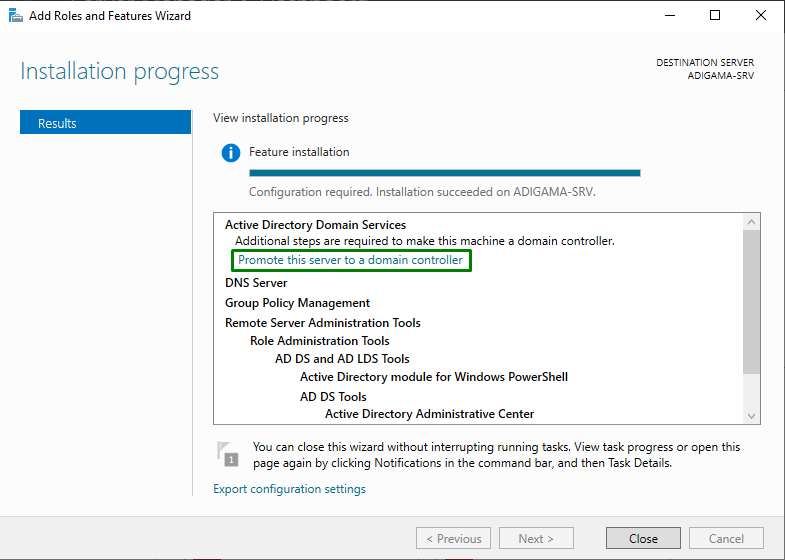

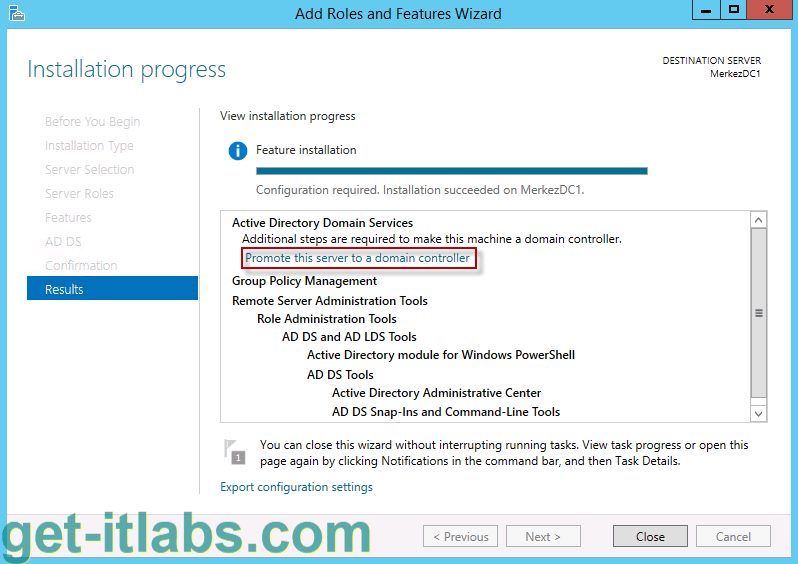

⚙УПРАВЛЕНИЕ ACTIVE DIRECTORY В WINDOWS SERVER 2016

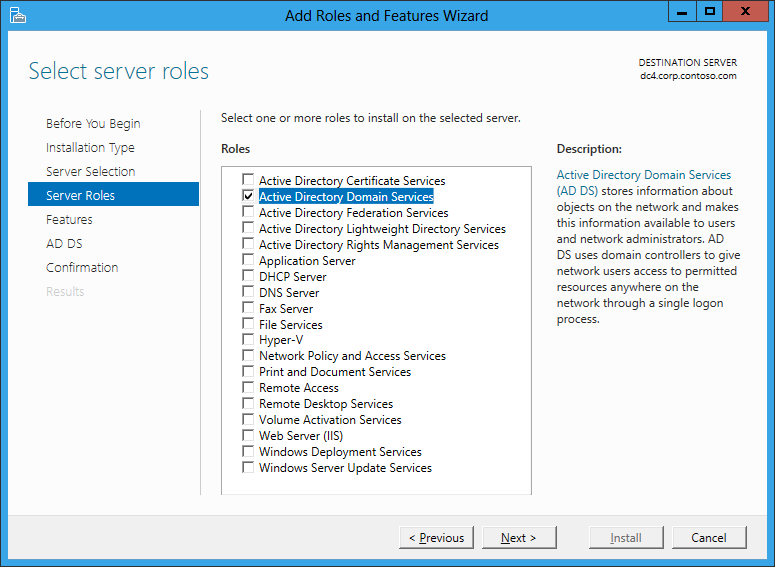

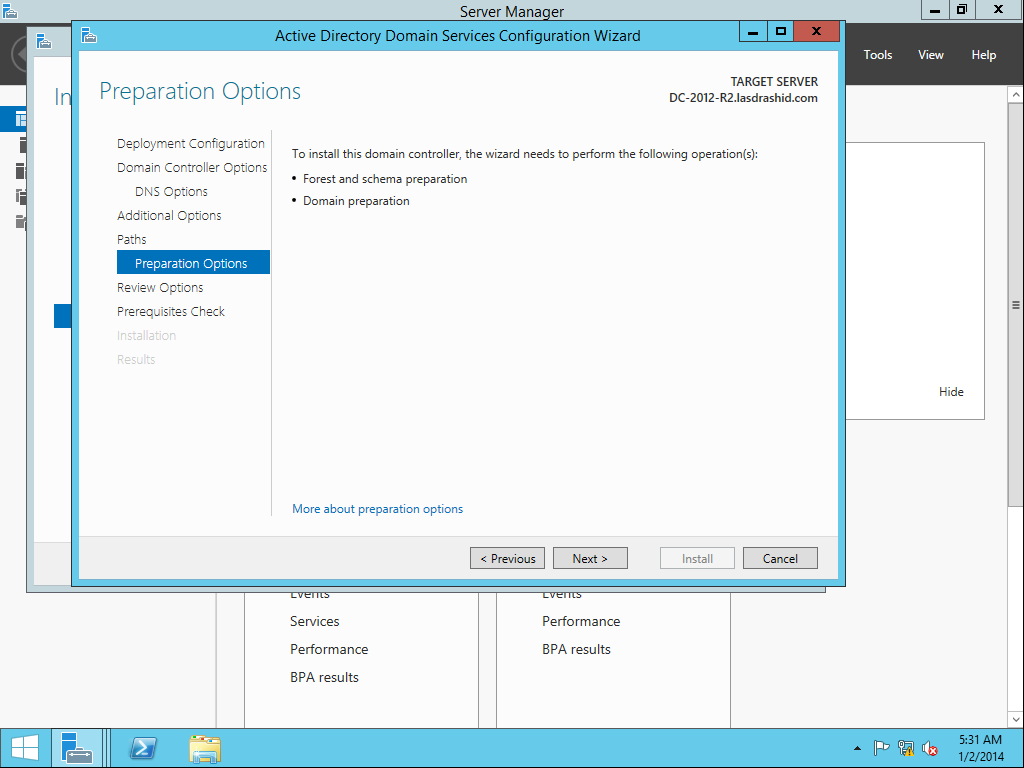

Несомненно, одной из самых сильных операционных систем, созданных Microsoft, является Windows Server 2016, она все еще находится на стадии тестирования, но вскоре будет полностью запущена, и мы найдем обновленную, безопасную и надежную операционную систему.,

В этом исследовании мы поговорим о некоторых задачах, которые мы можем выполнять в Active Directory или Active Directory в Windows Server 2016, и предполагаем, что всем уже известен процесс установки ролей Active Directory для доступа к этому исследованию.

Ни для кого не секрет, что с Active Directory у нас есть возможность централизованно управлять всеми ресурсами, которые существуют в нашей организации, и, таким образом, мы можем контролировать каждую ситуацию, которая может возникнуть на шаг впереди возможных сбоев.

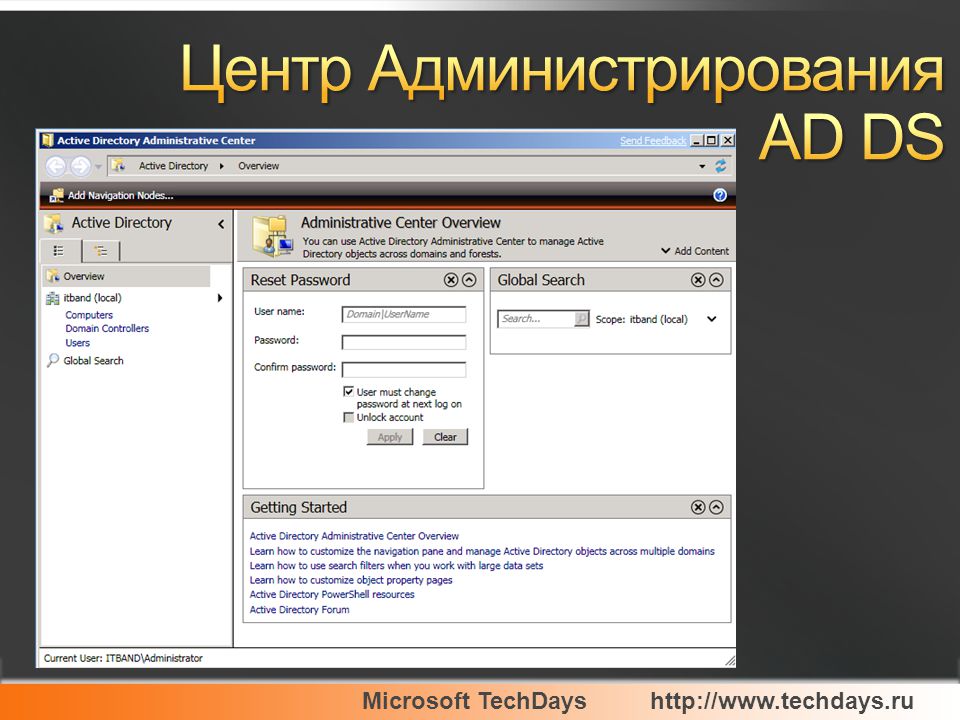

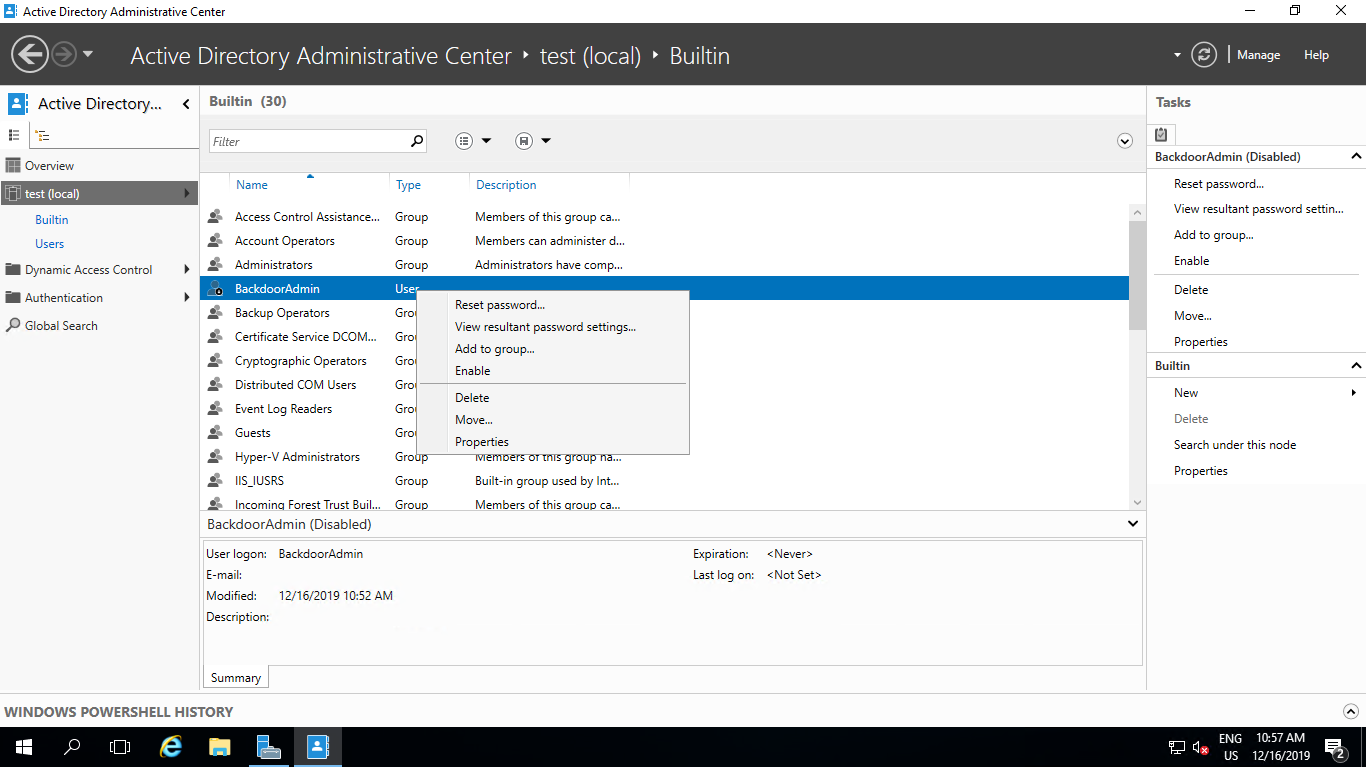

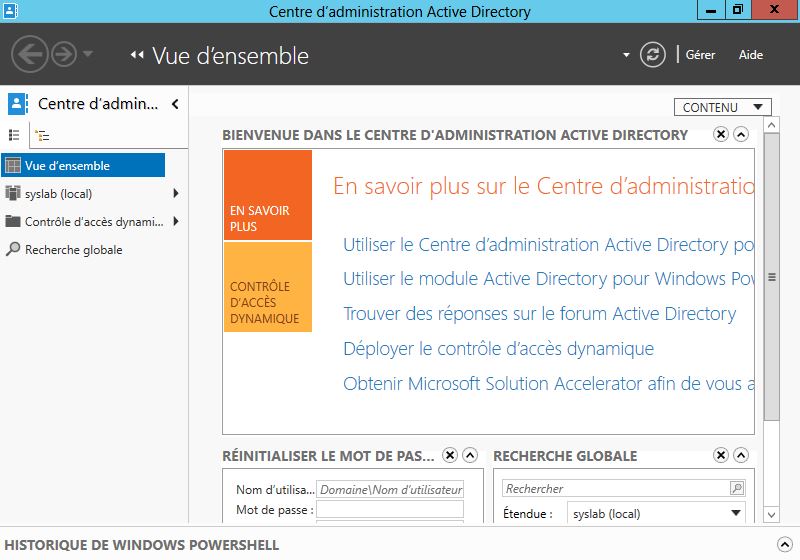

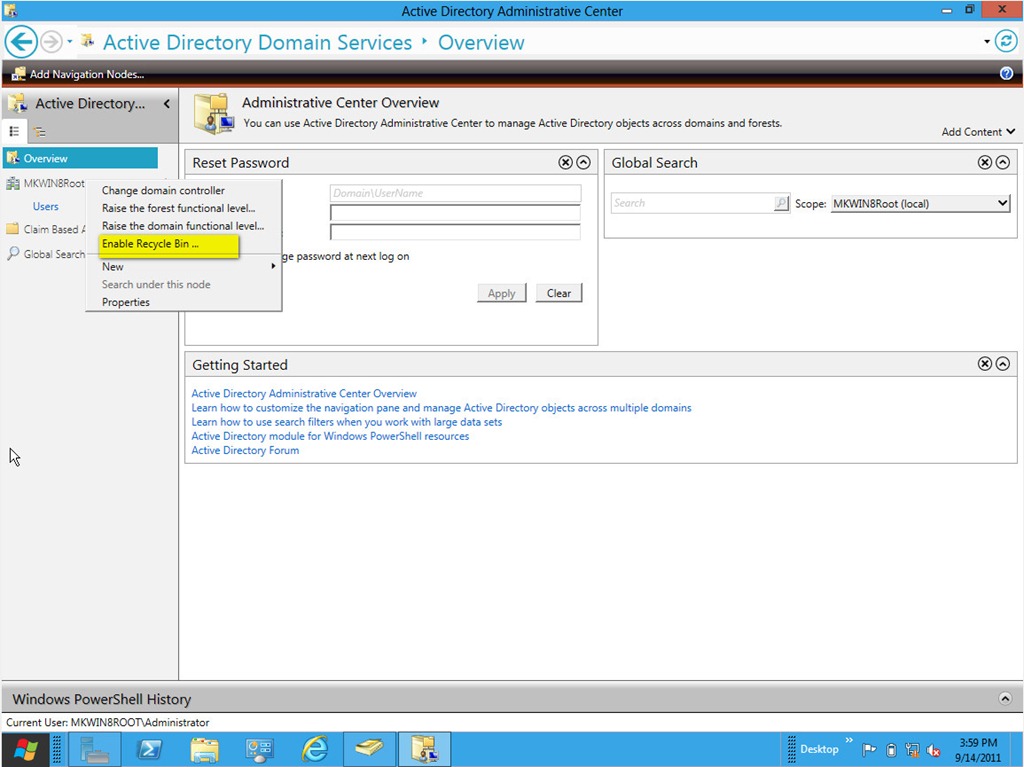

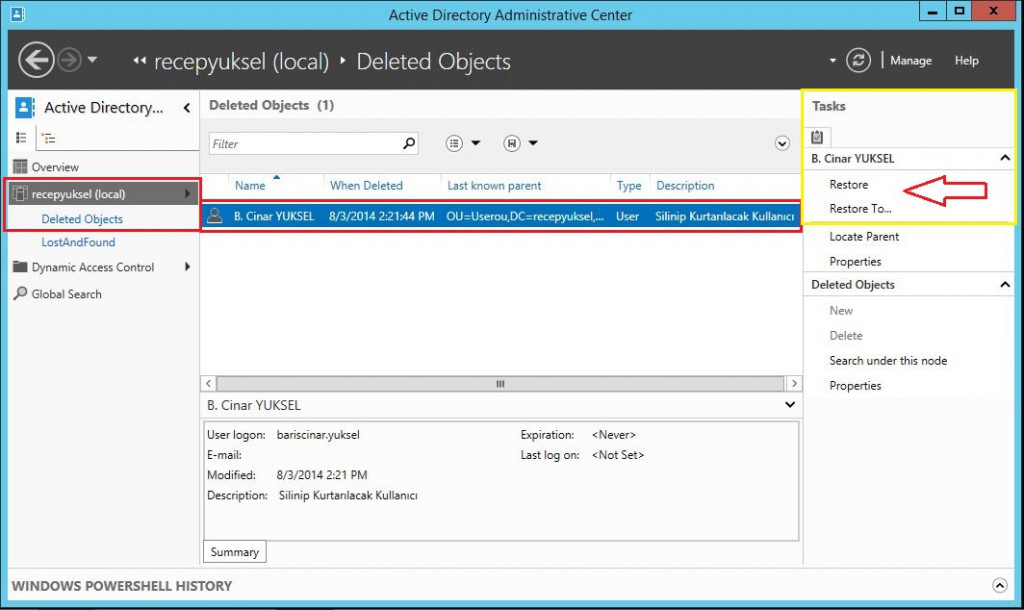

Мы все знаем о бесчисленных функциях, предлагаемых Active Directory в среде Windows Server, но на этот раз мы будем выполнять задачи управления с помощью приложения Центр администрирования Active Directory.

Для многих из нас этот инструмент неизвестен, и, возможно, мы никогда не слышали его раньше, но на этот раз мы тщательно проанализируем его, чтобы понять его масштабы и то, как Центр администрирования Active Directory поможет нам в администрировании наших объектов (пользователей, оборудования и т. Д.) В рамках организация. Этот мощный инструмент входит в состав версий Windows Server 2008, и с его помощью мы можем выполнять следующие задачи.

Административные задачи Active Directory

Мы можем осуществлять управление системным администрированием:

- Создавайте новые группы и редактируйте существующие

- Создавать, редактировать или удалять пользователей

- Создавайте новые групповые учетные записи или управляйте существующими в системе.

- Создать новые подразделения (организационные единицы)

- Создание запросов, которые позволяют нам фильтровать данные Active Directory

- Подключиться к новым доменам

Расширенные каталоги Active Directory Центр администрирования

Среди улучшенных функций в Центре администрирования Active Directory можно упомянуть:

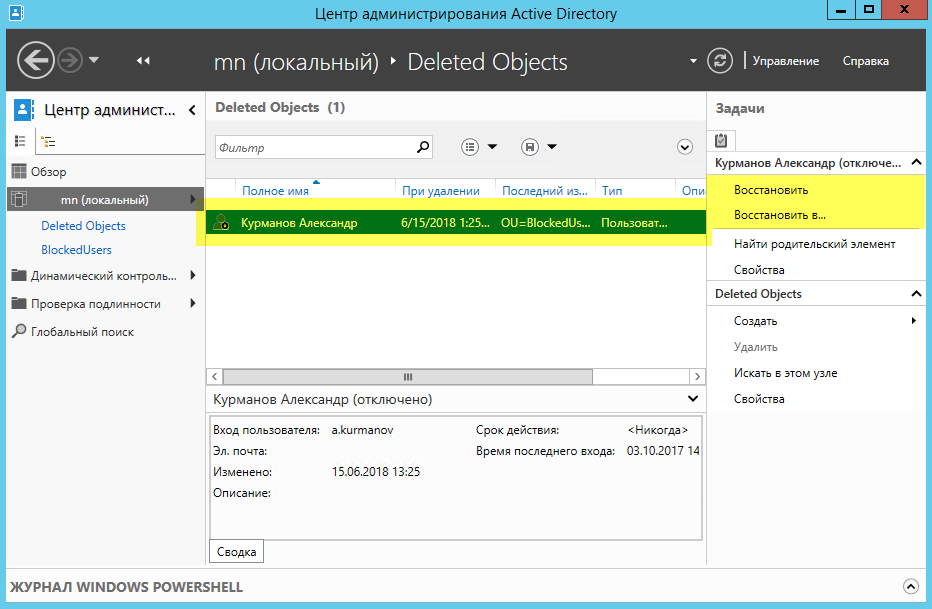

- Корзина Active Directory: с помощью этой опции мы можем восстановить те объекты, которые были случайно удалены, по умолчанию эта функция отключена.

- Улучшены политики паролей.

- Просмотр истории в Windows PowerShell.

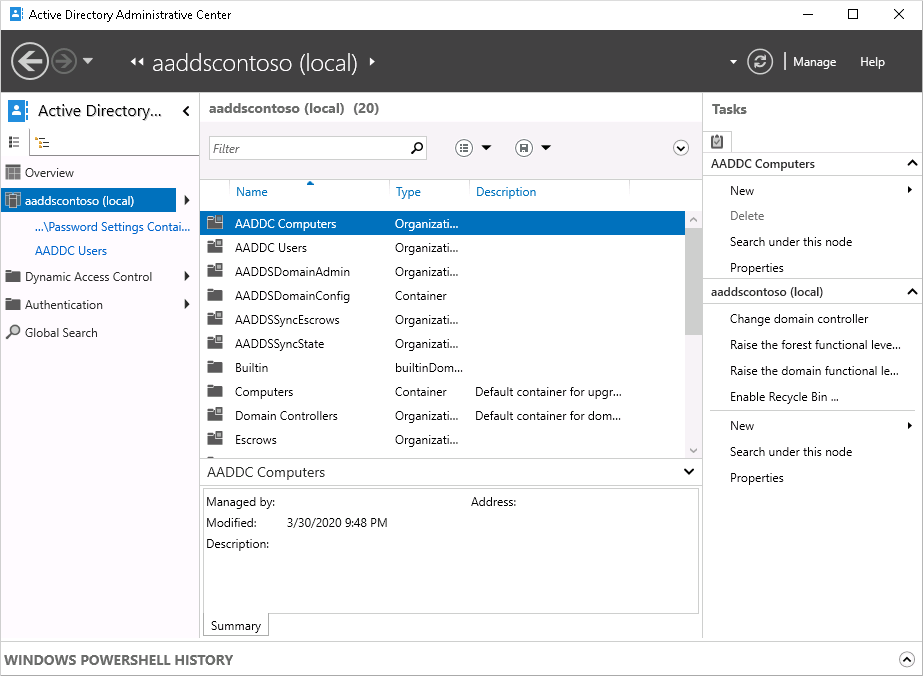

Как видно из административного центра Active Directory, у нас есть много доступных альтернатив, которые упростят нашу повседневную работу. Давайте подробно рассмотрим этот интересный инструмент, включенный в Windows Server 2016. Как мы видим из интерфейса Центра администрирования Active Directory, мы имеем:

Давайте подробно рассмотрим этот интересный инструмент, включенный в Windows Server 2016. Как мы видим из интерфейса Центра администрирования Active Directory, мы имеем:

- Панель навигации (расположена слева)

- Панель задач (расположена справа)

- Предварительный просмотр (расположен внизу)

- Список администрирования (центральная панель)

Мы находим в панели навигации некоторые очень важные элементы, такие как:

- Обзор: с помощью этой опции мы можем получить доступ к справке, предоставленной Microsoft на своих веб-страницах об инструменте.

- Тестирование (локальное): относится к нашему локальному серверу, и оттуда мы можем управлять всеми ресурсами организации.

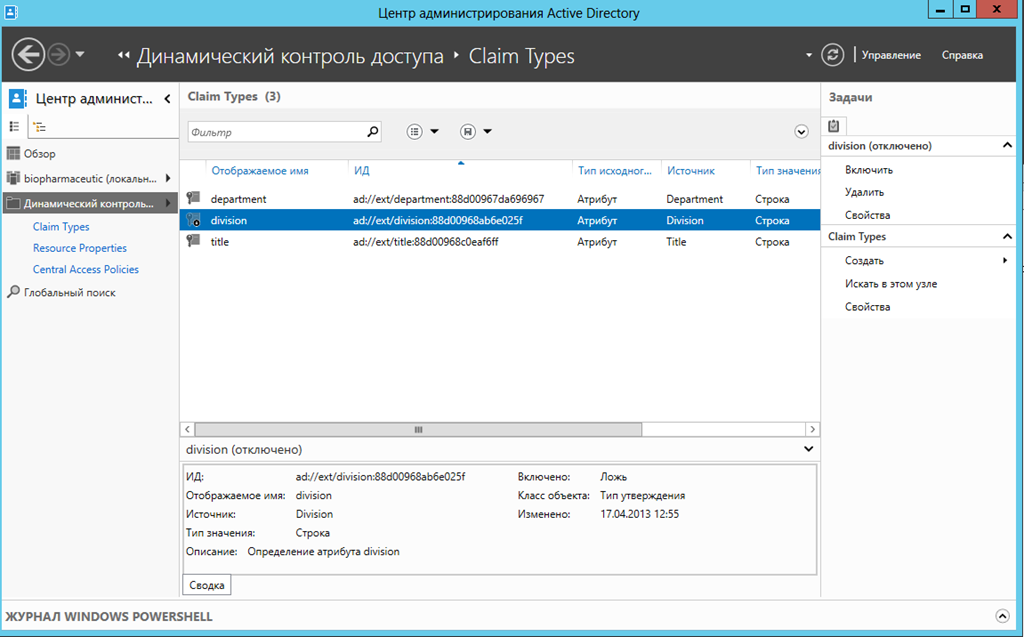

- Динамический контроль доступа: с помощью этой опции мы, как администраторы, можем применять разрешения контроля доступа и ограничения на основе правил, которые могут влиять как на ресурсы, так и на пользователей.

- Аутентификация. Используя эту опцию, мы можем создавать политики аутентификации для повышения безопасности в Windows Server 2016.

Давайте проанализируем файл, который включает в себя имя нашего локального сервера, в данном случае, Tests (Local)

[color = # a9a9a9] Нажмите на изображение, чтобы увеличить его [/ color]

Как мы видим из списка администрирования (Центр), мы можем видеть различные контейнеры и организационные единицы (OU), которые создаются в нашей системе, в то время как на панели задач (справа) мы находим действия, которые мы можем выполнять в каждом из то же самое.

На панели задач есть четыре (4) задачи, которые останутся фиксированными и находятся на вкладке Тесты (локальные):

- Изменить контроллер домена: позволяет сменить текущий контроллер домена.

- Повышение функционального уровня леса. Это позволяет нам повысить функциональный уровень нашего леса, если он не самый последний.

- Повышение функционального уровня домена. Это позволяет нам повысить функциональный уровень нашего домена в случае, если Windows Server 2016 не был установлен.

- Включить корзину: мы можем использовать эту опцию, чтобы включить корзину Active Directory, чтобы мы могли восстанавливать удаленные объекты.

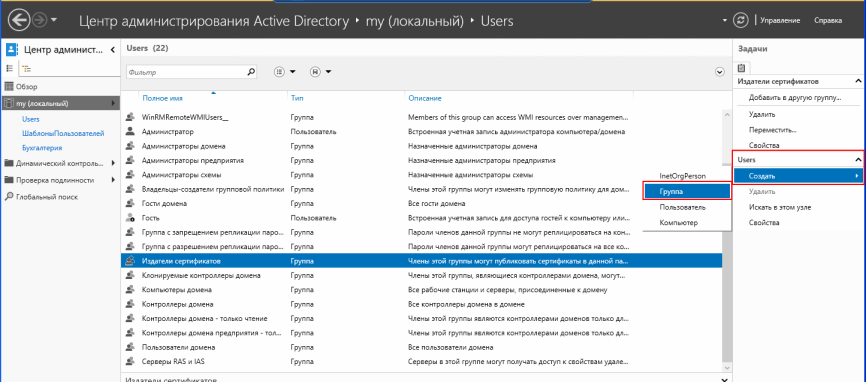

Эти задачи всегда будут доступны, остальные зависят от выбранной опции. В этом примере мы выберем опцию Users, чтобы увидеть, какие опции у нас есть.

[color = # a9a9a9] Нажмите на изображение, чтобы увеличить его [/ color]

У нас есть варианты:

- Новое: мы можем создавать новых пользователей, команды, группы и т. Д. В выбранной папке.

- Поиск в этом узле: мы можем выполнить любой тип поиска в выбранной папке

- Свойства: мы можем видеть свойства выбранной папки.

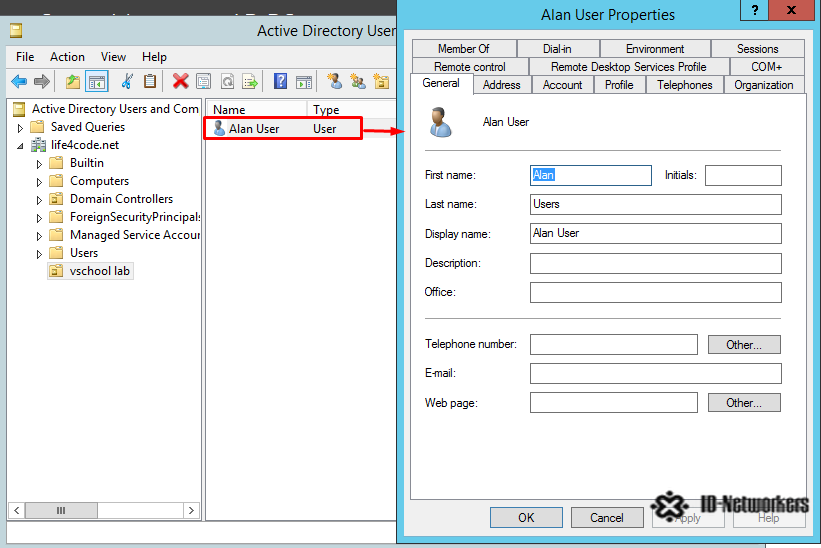

В нашем примере мы выберем опцию New / User, мы увидим следующее окно:

[color = # a9a9a9] Нажмите на изображение, чтобы увеличить его [/ color]

Мы должны заполнить поля в соответствии с нашими потребностями. Нажмите OK, и мы увидим, что наш пользователь создан, дважды щелкнув по папке «Пользователи» или войдя в Active Directory «Пользователи и компьютеры» и проверив пользователя в указанной папке.

Нажмите OK, и мы увидим, что наш пользователь создан, дважды щелкнув по папке «Пользователи» или войдя в Active Directory «Пользователи и компьютеры» и проверив пользователя в указанной папке.

Таким же образом мы можем создавать организационные единицы (подразделения), команды и т. Д. Как только мы выберем любой объект, мы увидим, что параметры в области задач увеличены:

[color = # a9a9a9] Нажмите на изображение, чтобы увеличить его [/ color]

Мы видим, что мы можем удалить пользователя, изменить его пароль, добавить его в какую-то группу, среди других задач все зависит от текущих потребностей. Это глобальное представление о том, как мы можем создавать, редактировать или удалять пользователей, папки, группы, компьютеры в нашем домене с помощью вкладки «Тесты (локальные)» в Центре администрирования Active Directory. На вкладке Dynamic Access Control, расположенной на панели навигации, мы найдем следующее:

[color = # a9a9a9] Нажмите на изображение, чтобы увеличить его [/ color]

Как видим, у нас есть следующие варианты:

- Политики центрального доступа: с помощью этой опции мы сможем создавать политики доступа, которые мы считаем необходимыми, эта опция тесно связана со следующей, которая является Правилами центрального доступа.

- Правила централизованного доступа: с помощью этой опции мы можем создать правила, которые будут определять управление доступом в Windows Server 2016.

- Типы заявок. Используя эту опцию, мы можем создавать различные типы запросов, используя любой из описанных параметров.

- Свойства ресурса: с помощью этой опции мы можем видеть свойства различных ресурсов с учетом предоставленных опций.

- Списки свойств ресурса: с помощью этой опции у нас будет доступ к списку с различными свойствами включенных ресурсов.

Если мы хотим создать правило, мы выбираем опцию Central Access Rules и на панели задач выбираем New / Central Access Rule, мы увидим следующее:

[color = # a9a9a9] Нажмите на изображение, чтобы увеличить его [/ color]

В этом окне мы должны установить все необходимые параметры для создаваемого правила, такие как имя правила, какие ресурсы использовать и какой тип разрешений назначать. Если мы хотим изменить какое-либо значение, мы просто нажимаем Edit, чтобы изменить их.

Если мы хотим изменить какое-либо значение, мы просто нажимаем Edit, чтобы изменить их.

[color = # a9a9a9] Нажмите на изображение, чтобы увеличить его [/ color]

Как только мы определили параметры, нажмите ОК, чтобы создать правило . Как мы упоминали ранее, первым шагом, который необходимо выполнить, является создание правила, позволяющего создавать политику. Мы понимаем, что, выбрав параметр « Политики центрального доступа» и на панели задач выберите « Новая / Центральная политика доступа», отображается следующее:

Там мы должны нажать кнопку Добавить, чтобы добавить правило, которое, если оно не было создано, будет невозможно создать политику, нажмите Добавить, и мы увидим следующее:

Просто добавьте это правило и нажмите ОК. Мы создали правило под названием Solvetic, и это его среда:

[color = # a9a9a9] Нажмите на изображение, чтобы увеличить его [/ color]

Мы видим название правила, значение (которое можно редактировать на основе требований, предлагаемые значения, которые мы можем реализовать для этих ресурсов, и, наконец, расширения, для которых мы устанавливаем соответствующие разрешения.

[color = # a9a9a9] Нажмите на изображение, чтобы увеличить его [/ color]

Как только мы все установим, нажмите ОК .

На вкладке « Аутентификация » на панели навигации мы можем установить как обычную, так и изолированную политики аутентификации, а « силосы» — это политики, которые позволяют поддерживать учетные данные с привилегиями, доступными для систем, которые должны быть только для пользователей, то есть с максимальными привилегиями.

Если мы хотим создать любой из двух типов платья для аутентификации, выбрав «Аутентификация» и на панели задач выберите « Новая / Политика аутентификации», мы выберем опцию « Политика аутентификации» и увидим следующее:

[color = # a9a9a9] Нажмите на изображение, чтобы увеличить его [/ color]

Там необходимо ввести данные, необходимые для создания политики, такие как имя, какие учетные записи включить, какие действия предпринять и т. Д.

Д.

[color = # a9a9a9] Нажмите на изображение, чтобы увеличить его [/ color]

Чтобы увидеть пример, который мы можем определить на вкладке « Билеты на услуги для учетных записей пользователей » в опции « Изменить», мы можем установить, какие параметры необходимо настроить для выбранного пользователя:

После определения этих параметров нажмите ОК.

Таким образом, мы устанавливаем параметры аутентификации для пользователей или устройств в нашей системе Windows Server 2016. Наконец, в опции Global Search мы можем выполнить общий поиск любого параметра.

Мы будем искать термин Solvetic, и это будет результат, полученный:

[color = # a9a9a9] Нажмите на изображение, чтобы увеличить его [/ color]

Таким образом, мы можем выполнить общий поиск в Windows Server 2016 . В целом, это среда, которую мы можем использовать в Windows Server 2016.

Наконец, для тех, кому больше нравится среда Windows PowerShell, у нас также есть очень интересные опции, например, мы можем использовать команду:

Get-Command * -AD *

Чтобы получить полный список всех команд, которые мы можем использовать через PowerShell.

Когда мы выполняем любые изменения с помощью центра администрирования Active Directory, в нижней части мы видим, как добавляются задачи, выполняемые на вкладке « Журнал Windows PowerShell »:

[color = # a9a9a9] Нажмите на изображение, чтобы увеличить его [/ color]

Вот некоторые из команд, которые мы имеем для редактирования в Active Directory с использованием PowerShell, наиболее важные из них:

Настройте правила доступа политики в Active Directory

Надстройка ADCentralAccessPolicyMember

Добавьте одну или несколько учетных записей службы в группу Active Directory

Надстройка ADComputerServiceAccount

Добавьте одну или несколько учетных записей службы в группу Active Directory

Надстройка ADDomainControllerPasswordReplicationPolicy

Добавление оборудования, групп и других в список разрешенных или запрещенных (репликация пароля)

Надстройка ADFineGrainedPasswordPolicySubject

Специальная политика паролей распространяется на еще одного пользователя и группы

Надстройка ADGroupMember

Добавить одного или нескольких участников в группу Active Directory

Надстройка ADPrincipalGroupMembership

Добавьте одно или несколько свойств ресурса в список свойств ресурса.

Надстройка ADResourcePropertyListMember

Очистить срок действия учетной записи Active Directory

Claro-ADAccountExpiration

Удалить существующую заявку в одном или нескольких доверительных отношениях в лесах Active Directory

Claro-ADClaimTransformLink

Отключить учетную запись Active Directory

Off-ADAccount

Отключите дополнительную функцию Active Directory

Off-ADOptionalFeature

Включить учетную запись Active Directory

Enable-ADAccount

Включить дополнительную функцию Active Directory

Enable-ADOptionalFeature

Получить токены для групповой информации

Get-ADAccountAuthorizationGroup

Получает политику репликации паролей учетной записи Active Directory.

Get-ADAccountResultantPasswordReplicationPolicy

Получите одну или несколько политик аутентификации в сервисах Acitve Directory

Get-ADAuthenticationPolicy

Получает одну или несколько политик изолированного хранилища в службах Active Directory.

Get-ADAuthenticationPolicySilo

Получить политики централизованного доступа Active Directory

Get-ADCentralAccessPolicy

Получить центральные правила доступа Active Directory

Get-ADCentralAccessRule

Возвращает тип уведомления Active Directory

Get-ADClaimType

Получите один или несколько компьютеров Active Directory

Get-ADComputer

Получить служебные учетные записи, размещенные на компьютере

Get-ADComputerServiceAccount

Программы и службы, установленные на контроллере домена, которые не включены в список включения

Get-ADDCCloningExcludedApplicationList

Политика паролей по умолчанию для домена Active Directory

Get-ADDefaultDomainPasswordPolicy

Получить домен Active Directory

Get-ADdomain

Получить один или несколько контроллеров домена

Это даст вам один или несколько контроллеров домена Active Directory на основе критериев обслуживания, которые могут быть обнаружены, параметров поиска или путем предоставления идентификатора контроллера домена, такого как имя NetBIOS.

Get-ADDomainController

Разрешенный список или запрещенный список политики репликации паролей RDOC

Get-ADDomainControllerPasswordReplicationPolicy

Учетные записи Active Directory, аутентифицированные контроллером домена только для чтения

Вы также можете отобразить найденные в раскрытом списке контроллера домена.

Get-ADDomainControllerPasswordReplicationPolicyUsage

Получить одну или несколько политик паролей Active Directory

Get-ADFineGrainedPasswordPolicy

Пользователи и группы, к которым применяется политика паролей

Get-ADFineGrainedPasswordPolicySubject

Получить лес Active Directory

Get-ADFOREST

Получить одну или несколько групп Active Directory

Get-ADGROUP

Получить членов группы Active Directory

Get-ADGroupMember

Получить один или несколько объектов Active Directory

Get-ADObject

Получить одну или несколько дополнительных функций Active Directory

Get-ADOptionalFeature

Получить одно или несколько подразделений Active Directory

Get-ADOrganizationalUnit

Получить группы Active Directory с пользователем, командой, группой

Get-ADPrincipalGroupMembership

Возвращает метаданные репликации одного или нескольких связанных ресурсов репликации каталогов.

Get-ADReplicationAttributeMetadata

Соединение репликации Active Directory

Определенное подключение репликации Active Directory или набор объектов подключения репликации AD на основе указанного фильтра.

Get-ADReplicationConnection

Сбор данных, который описывает ошибку репликации Active Directory

Get-ADReplicationFailure

Метаданные репликации набора из одного или нескольких партнеров репликации

Get-ADReplicationPartnerMetadata

Возвращает содержимое очереди репликации указанного сервера.

Get-ADReplicationQueueOperation

Определенный сайт репликации Active Directory

Get-ADReplicationSite

Конкретная ссылка на сайт Active Directory или набор ссылок сайта на основе указанного фильтра

Get-ADReplicationSiteLink

Подсеть, специфичная для Active Directory или набора подсетей

Get-ADReplicationSubnet

Самый высокий порядковый номер обновления (USN) для контроллера домена

Get-ADReplicationUpToDatenessVectorTable

Получить одно или несколько свойств ресурса

Get-ADResourceProperty

Получает списки свойств ресурса Active Directory

Get-ADResourcePropertyList

Получить ресурс типа значения свойства Active Directory

Get-ADResourcePropertyValueType

Получает корень информационного дерева в каталоге сервера.

Get-ADRootDSE

Получить одну или несколько учетных записей служб в Active Directory

Get-ADServiceAccount

Возвращает все доверенные доменные объекты в каталоге

Get-ADTrust

Получить одного или нескольких пользователей Active Directory

Get-ADUser

Получите полученную политику паролей для пользователя

Get-ADUserResultantPasswordPolicy

Предоставьте разрешение присоединиться к политике хранилища аутентификации

Грант-ADAuthenticationPolicySiloAccess

Установите учетную запись службы Active Directory

Управляемая учетная запись службы Active Directory установлена на компьютере или кэшированная группа учетных записей службы, управляемая компьютером

Установить-ADServiceAccount

Переместить сервер каталогов Active Directory на новый сайт

Move-ADDirectoryServer

Переместите функции хозяина операций на сервер каталогов Active Directory

Move-ADDirectoryServerOperationMasterRole

Переместите объект Active Directory или контейнер объектов в другой контейнер или домен

Move-ADObject

Создайте объект политики аутентификации в Active Directory

New-ADAuthenticationPolicy

Создать политику бункера доменных служб

New-ADAuthenticationPolicySilo

Создайте новую политику центрального доступа в Active Directory, которая содержит набор правил центрального доступа

New-ADCentralAccessPolicy

Создайте новую запись политики центрального доступа в Active Directory

New-ADCentralAccessRule

Создать новый объект политики преобразования уведомлений в Active Directory

New-ADClaimTransformPolicy

Создать новый тип уведомлений в Active Directory

New-ADClaimType

Создать новую команду Active Directory

New-ADComputer

Проверка требований клонирования

Он выполняет предварительные проверки для клонирования контроллера домена и генерирует файл конфигурации клонирования, все ли проверки были успешными.

New-ADDCCloneConfigFile

Создать новую политику паролей в Active Directory

New-ADFineGrainedPasswordPolicy

Создать группу Active Directory

New-ADGROUP

Создать объект Active Directory

New-ADObject

Создать новую организационную единицу Active Directory

New-ADOrganizationalUnit

Создайте новый сайт репликации Active Directory в каталоге

New-ADReplicationSite

Создать новую ссылку на сайт Active Directory для управления репликацией

New-ADReplicationSiteLink

Создайте новый мост ссылок сайтов Active Directory для репликации

New-ADReplicationSiteLinkBridge

Создайте новый мост ссылок сайтов Active Directory для репликации

New-ADReplicationSubnet

Создать новое свойство ресурса в Active Directory

New-ADResourceProperty

Создать новый список свойств ресурса в Active Directory

New-ADResourcePropertyList

Создать новую учетную запись службы Active Directory

New-ADServiceAccount

Создать нового пользователя Active Directory

New-ADUser

Удалить службу политики проверки подлинности домена в Active Directory

Remove-ADAuthenticationPolicy

Удалите службу домена политики проверки подлинности в Active Directory

Remove-ADAuthenticationPolicySilo

Создайте новую политику центрального доступа в Active Directory с правилами центрального доступа

Remove-ADCentralAccessPolicy

Удалить правила центрального доступа из политики центрального доступа в Active Directory

Remove-ADCentralAccessPolicyMember

Удалить центральную запись политики доступа из Active Directory

Remove-ADCentralAccessRule

Удалить объект политики преобразования уведомлений Active Directory

Remove-ADClaimTransformPolicy

Удалить тип уведомления Active Directory

Remove-ADClaimType

Удалить компьютер Active Directory

Remove-ADComputer

Удалить одну или несколько учетных записей служб с компьютера

Remove-ADComputerServiceAccount

Удалить пользователей или запрещенные пароли политики

Удалите пользователей, компьютеры и группы из списка разрешенных или запрещенных политик репликации паролей контроллера домена только для чтения.

Remove-ADDomainControllerPasswordReplicationPolicy

Удалить политику паролей Active Directory

Remove-ADFineGrainedPasswordPolicy

Удалить одного или нескольких пользователей из политики паролей

Remove-ADFineGrainedPasswordPolicySubject

Удалить группу из Active Directory

Remove-ADGROUP

Удалить одного или нескольких членов группы Active Directory

Remove-ADGroupMember

Удалить объект из Active Directory

Remove-ADObject

Удалить организационную единицу из Active Directory

Remove-ADOrganizationalUnit

Удалить участника из одной или нескольких групп Active Directory

Remove-ADPrincipalGroupMembership

Удалить указанный объект дублирования сайта из Active Directory

Remove-ADReplicationSite

Удалить ссылку на сайт Active Directory, используемую для управления репликацией

Remove-ADReplicationSiteLink

Удалите сайт репликации из шлюза, описанного в Active Directory

Remove-ADReplicationSiteLinkBridge

Удаляет репликацию объекта Active Directory определенной подсети из каталога

Remove-ADReplicationSubnet

Удалить свойство ресурса из Active Directory

Remove-ADResourceProperty

Удалить один или несколько списков владения ресурсами из Active Directory

Remove-ADResourcePropertyList

Удалить одно или несколько свойств ресурса из списка

Remove-ADResourcePropertyListMember

Удалить пользователя из Active Directory

Remove-ADUser

Изменить имя объекта Active Directory

Переименовать-ADObject

Сбросить пароль управляемой автономной учетной записи службы

По умолчанию он не поддерживается для учетных записей служб управления группами.

Reset-ADServiceAccountPassword

Восстановить объект Active Directory

Восстановление-ADObject

Отменить членство в хранилище политик проверки подлинности для указанной учетной записи

Отозвать-ADAuthenticationPolicySiloAccess

Отменить членство в хранилище политик проверки подлинности для указанной учетной записи

Поиск-ADAccount

Изменить политику аутентификации или аутентификацию политики бункера учетной записи

Set-ADAccountAuthenticationPolicySilo

Изменить настройки контроля учетных записей (UAC) для учетной записи Active Directory

Set-ADAccountControl

Установите срок действия учетной записи Active Directory

Set-ADAccountExpiration

Изменить пароль учетной записи Active Directory

Set-ADAccountPassword

Изменить службу домена политики проверки подлинности Active Directory

Set-ADAuthenticationPolicy

Изменить доменную службу политики хранилища аутентификации активного объекта

Set-ADAuthenticationPolicySilo

Изменить политику центрального доступа в Active Directory

Set-ADCentralAccessPolicy

Изменить правило центрального доступа в Active Directory

Set-ADCentralAccessRule

Изменить объект команды Active Directory

Set-ADComputer

Изменить политику паролей по умолчанию для домена Active Directory

Set-ADDefaultDomainPasswordPolicy

Изменить домен Active Directory

Set-ADdomain

Установите режим домена домена Active Directory

Set-ADDomainMode

Изменить политику паролей Active Directory

Set-ADFineGrainedPasswordPolicy

Изменить лес Active Directory

Set-ADFOREST

Установите режим леса для леса Active Directory

Set-ADForestMode

Изменить группу Active Directory

Set-ADGROUP

Изменить объект Active Directory

Set-ADObject

Изменить подразделение Active Directory

Set-ADOrganizationalUnit

Устанавливает свойства подключений репликации Active Directory

Set-ADReplicationConnection

Установить свойства репликации для сайта Active Directory

Set-ADReplicationSite

Установите свойства ссылки сайта Active Directory

Set-ADReplicationSiteLink

Устанавливает свойства шлюза репликации сайта в Active Directory

Set-ADReplicationSiteLinkBridge

Устанавливает свойства объекта подсети Active Directory

Set-ADReplicationSubnet

Изменить тип уведомления о ресурсах в Active Directory

Set-ADResourceProperty

Изменить список свойств ресурса в Active Directory

Set-ADResourcePropertyList

Изменить учетную запись службы Active Directory

Set-ADServiceAccount

Изменить пользователя Active Directory

Set-ADUser

Изменить пользователя Active Directory

Set-ADUser

Реплицируйте объект между двумя контроллерами домена, которые имеют общие разделы

Тест-ADServiceAccount

Попробуйте управляемую учетную запись службы с компьютера

Пробные-ADServiceAccount

Откройте учетную запись Active Directory

Разблокировка-ADAccount

Таким образом, мы можем выполнять все наши административные задачи с помощью этих команд.

Как мы видим с помощью инструмента Центр администрирования Active Directory, мы можем выполнять все операции управления нашей схемой каталогов из одного места. Наше приглашение — изучить этот мощный и интересный инструмент.

⚙КАК ИСПОЛЬЗОВАТЬ ЦЕНТР АДМИНИСТРИРОВАНИЯ ACTIVE DIRECTORY WINDOWS SERVER 2016

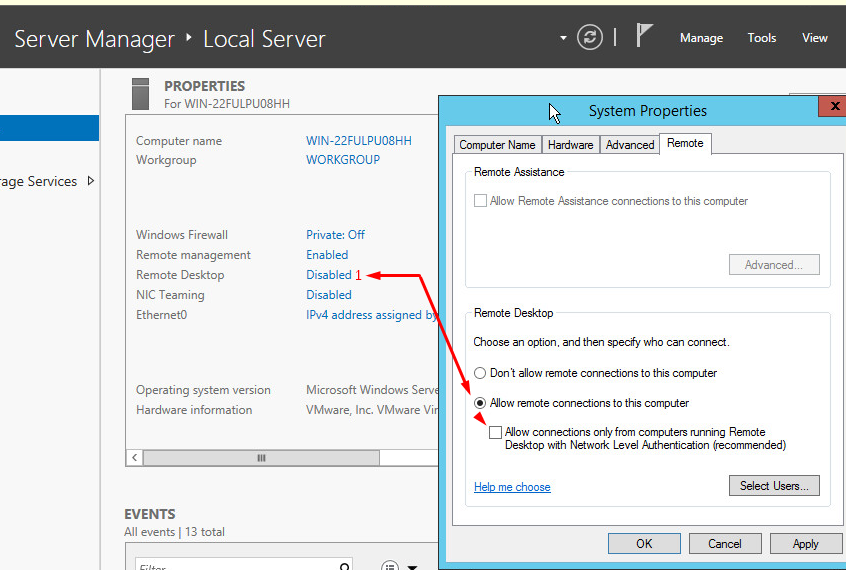

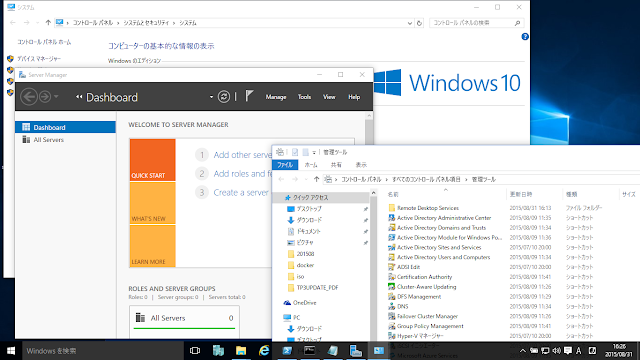

При администрировании серверов с помощью Windows Server 2016 важно знать, что у нас есть несколько практических инструментов, которые помогут нам лучше контролировать объекты в каталоге, такие как пользователи, группы, принтеры и многое другое.

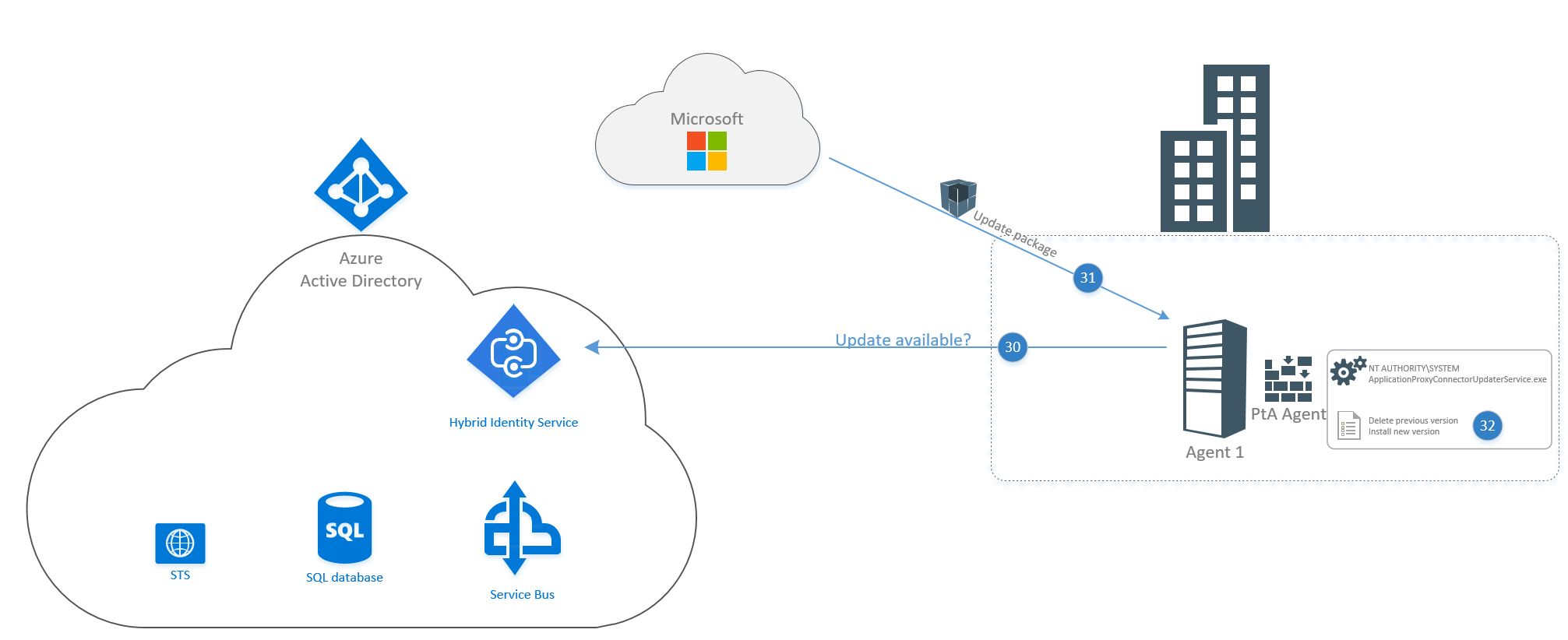

Одной из этих функций, а не новой, поскольку она активна начиная с Windows Server 2008 R2, является Центр администрирования Active Directory, который в качестве администраторов позволяет нам управлять и публиковать информацию в каталоге организации.

Центр администрирования Active Directory был разработан на основе технологии Windows PowerShell с точки зрения темы интерфейса командной строки. Он предлагает нам улучшенный опыт управления данными Active Directory и полный графический интерфейс пользователя (GUI), упрощающий задачи администрирования.

Среди различных задач, которые мы можем выполнить с Центром администрирования:

- Создание и управление учетными записями пользователей.

- Создавайте и управляйте группами.

- Создание и управление учетными записями команды.

- Создание и управление новыми подразделениями.

- Настроить и управлять ЦАП.

- Настраивать и управлять политиками аутентификации.

- Управление доменами и контроллерами домена.

- Найдите объекты в активном каталоге и многое другое.

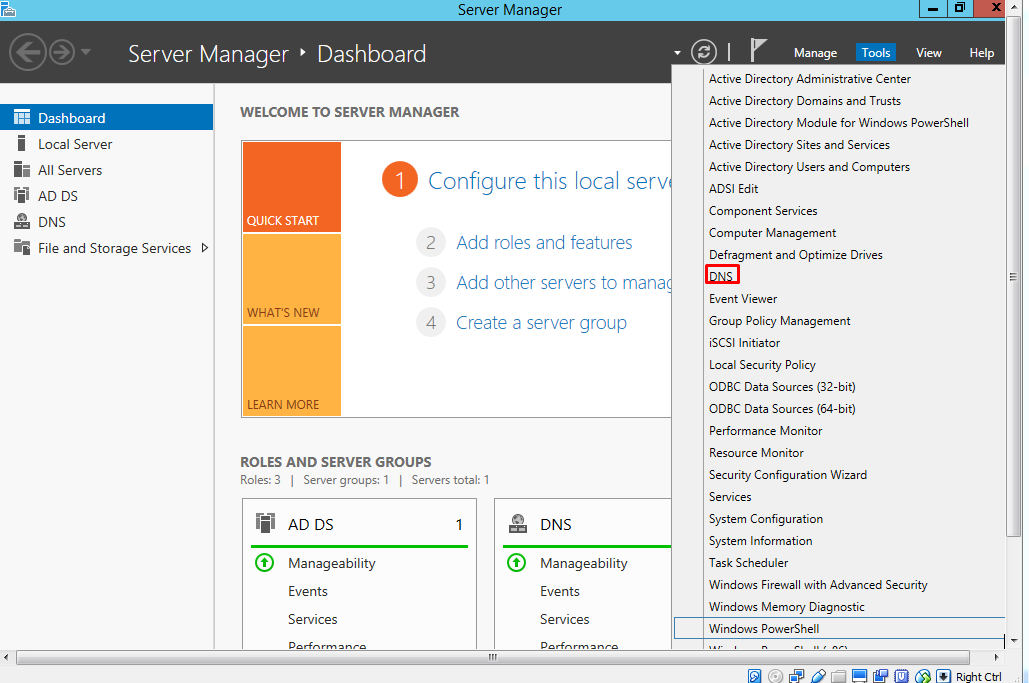

1. Откройте Центр администрирования Active Directory

После входа в Windows Server 2016 мы будем использовать комбинацию клавиш + R и мы выполним команду:

dsac.exe

Нажмите «Принять», и мы увидим, что вы начинаете доступ к «Центру администрирования»:

При доступе мы увидим следующую среду:

Мы видим, что его внешний вид идентичен уже известному всем администратору сервера.

2. Используйте Центр администрирования Active Directory

Когда мы получаем доступ к консоли, мы можем нажать на наш домен, и справа мы увидим структуру нашего домена:

Там мы увидим такие элементы, как оборудование, удаленные объекты, группы и т. Д.

Этот центр администрирования является фундаментальным инструментом, поскольку он позволяет нам выполнять поиск, используя гораздо более полные критерии, чем те, которые уже известны.

При выборе любого элемента домена мы можем нажать на стрелку, расположенную в верхнем правом углу, и появится окно «Добавить критерии», где у нас есть несколько вариантов поиска:

Это, несомненно, облегчит администрирование Windows Server 2016. Это практично, поскольку позволяет нам создавать персонализированные запросы на основе наших критериев поиска и, таким образом, всегда иметь необходимую информацию.

В разделе «Динамическое управление доступом» мы найдем правила и политики доступа к серверу:

В разделе «Аутентификация» мы находим различные варианты проверки подлинности на основе политик и другие:

Наконец, в разделе «Глобальный поиск» мы находим возможность выполнять регулярный поиск или поиск LDAP.

Просто введите значение для поиска, чтобы получить результаты сразу:

С помощью этого центра администрирования мы можем выполнять ежедневные действия по управлению, используя несколько альтернатив, например, для создания пользователя мы можем использовать один из следующих способов:

Одним из вариантов будет щелчок правой кнопкой мыши на папке и выбор опции «Новый / Пользователь».

Другой вариант — нажать «Новый», расположенный справа, и затем выбрать нужный элемент.

Мы можем добавить дополнительные параметры поиска в контексте структуры Windows Server 2016, для этого мы нажимаем кнопку «Управление / Добавить узлы навигации», а во всплывающем окне выбираем, какие узлы необходимо добавить, и, наконец, нажимаем «Принять». ».

При использовании Windows PowerShell теперь можно узнать, какие командлеты использовались с опцией «История Windows PowerShell», поскольку там мы увидим, какой командлет был использован, а также дату и время его выполнения:

Таким образом, мы можем иметь в одном месте инструмент для простого и полного управления различными настройками сервера. Помните, что у вас есть тысячи руководств по Windows Server в вашей категории, мы оставляем ссылку ниже.

Помните, что у вас есть тысячи руководств по Windows Server в вашей категории, мы оставляем ссылку ниже.

Как исправить сбои RSAT в Windows 10

Автор Белов Олег На чтение 5 мин. Просмотров 459 Опубликовано

Любой, кто работал администратором сервера Windows в предыдущих версиях Windows (Win2003, 7, 8, 8.1), обнаружит, что обработка пакета Средства удаленного администрирования сервера (RSAT) не является проблемой.

И очень вероятно, что у такого пользователя должны быть сбои RSAT Windows 10 .

Для тех, кто новичок в RSAT или никогда не слышал о нем, введение может быть просто необходимо.

Что такое

RSAT ?

Средства удаленного администрирования сервера (rsat) – это компонент Windows Server, который предлагает удаленное управление для клиентских операционных систем Windows.

Он предоставляет администраторам возможность удаленного управления установленными функциями и ролями пользователей на компьютере с Windows 10 с другого компьютера с полной версией операционной системы Windows 10.

Это программное обеспечение предлагает средства администрирования функций (инструменты управления групповыми политиками и средства обновления Cluster-Aware).

Кроме того, есть преимущество инструментов администрирования сервера (диспетчер сервера) и инструментов ролевого администрирования (центр администрирования Active Directory (ADAC)).

Другие основные моменты включают службы сертификации Active Directory (ADCS), клиент управления IP-адресами (IPMA) и инструменты Hyper-V).

RSAT зависит от ОС (клиентская ОС должна соответствовать серверной ОС), и он был впервые встроен в Windows Server 2008 R2 . Он доступен в Windows 10, 8, 8.1, 7, Windows Server 2012, 2008 и 2008 R2.

Что вызывает сбой

RSAT в Windows 10?

RSAT может аварийно завершить работу в Windows 10 по нескольким причинам, включая неудачную установку обновления (ошибка: 0x80070011) или поврежденный установочный файл «iso» или «msu», несовместимость клиент-серверной операционной системы.

Неудачное обновление средств удаленного администрирования сервера может быть вызвано использованием поврежденного флэш-носителя во время начальной установки.

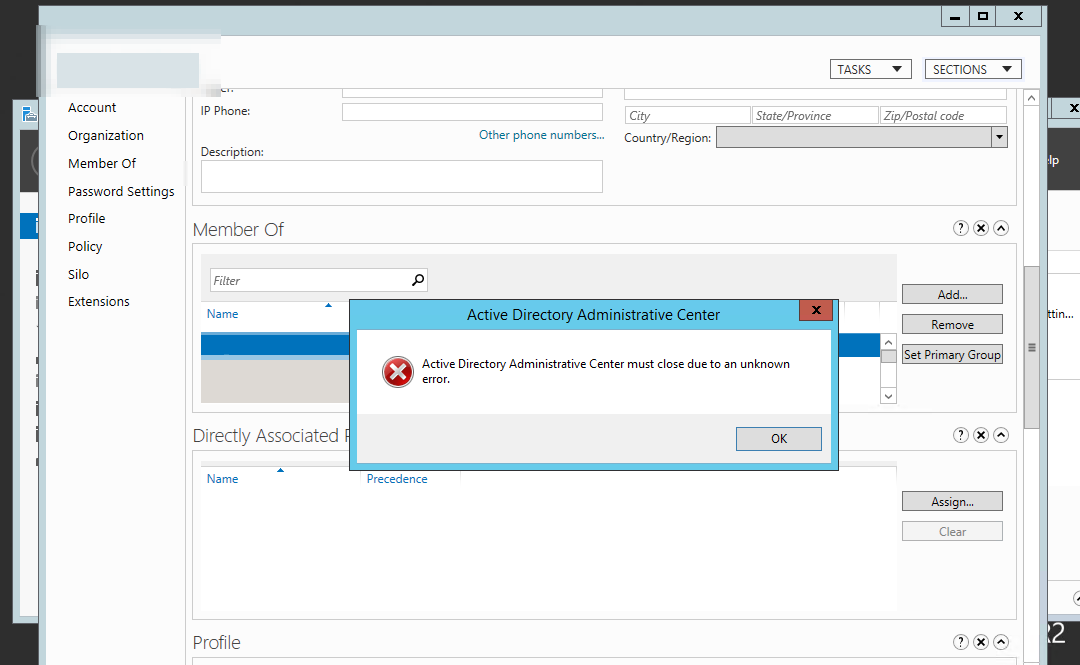

Обновление до более новой версии сборки Windows 10 также может быть причиной сбоев RSAT в Windows 10. Сбой инструментов удаленного администрирования сервера может произойти всякий раз, когда администратор сервера пытается изменить/изменить какой-либо атрибут своих инструментов администрирования (ADAC, ADCS или IPMA).

Наиболее часто сообщаемый случай сбоя – компонент Центра администрирования Active Directory программного обеспечения RSAT.

Эта статья содержит полезные советы, которые помогут устранить сбои RSAT Windows 10.

Вот как исправить сбои RSAT

1. Убедитесь, что клиент-сервер совместим

Во-первых, пользователи должны учитывать, что инструменты RSAT не работают при всех обновлениях (специфика операционной системы), поскольку существуют разные версии для разных обновлений операционной системы.

Для правильной работы компонентов RSAT в Windows 10 требуется обновление операционной системы Windows Server. Компьютер с операционной системой Windows 10, скорее всего, будет поддерживать самую последнюю версию программного обеспечения RSAT.

В большинстве случаев системный администратор может обнаружить, что установлена последняя версия средств удаленного администрирования сервера, несовместимая со сборкой Windows 10. Если это так, и всякий раз, когда запуск RSAT приводит к сбою, вам, возможно, придется выполнить следующий шаг.

Удалите предыдущую версию rsat и установите совместимую версию

rsat Отображение установленных обновлений

В некоторых случаях полное удаление предыдущей версии и установка новой совместимой версии решает проблемы сбоев.

Следует отметить, что пакет RSAT доступен на клиентских компьютерах Windows 10 build 1607 (SKU для учебных заведений, Professional и Enterprise) и некоторых других сборках.

Пользователи могут узнать, какая сборка Windows 10 имеет поддерживаемую версию пакета RSAT.

Чтобы удалить существующую версию программного обеспечения RSAT, установленную на вашем компьютере, выполните следующие действия:

- Нажмите WinKey + R , чтобы открыть диалоговое окно «Выполнить» , затем введите « панель управления » и нажмите ОК .

- Нажмите Удалить программу в меню Программы .

- Нажмите на Просмотр установленных обновлений

- Нажмите «Обновление для Microsoft Windows (KB2693643)» один раз и выберите «Удалить программу», чтобы удалить программное обеспечение и его функции.

- Нажмите Да , чтобы подтвердить действие, и существующая версия RSAT на компьютере с Windows 10 должна быть полностью удалена.

2.Как загрузить последнее обновление RSAT

Чтобы загрузить и установить новейшие средства удаленного администрирования сервера, доступные для вашего компьютера с Windows 10, нажмите здесь и следуйте этим инструкциям:

- Перейдите по ссылке в описании выше

- Выберите ваш язык как английский из раскрывающегося списка и нажмите Загрузить .

- Выберите установщик, который соответствует вашей предпочтительной архитектуре, отметив либо 32-разрядный (x86), либо 64-разрядный флажок.

- Нажмите Далее , чтобы подтвердить выбор и начать загрузку.

- Дважды щелкните полностью загруженный файл установщика, чтобы начать установку

- Установите флажок лицензионного соглашения и нажмите Далее , чтобы завершить установку пакета.

Рекомендуется: Microsoft меняет журнал обновления Windows 10 с текстового файла на двоичный файл

3. Советы по выбору языка для обновления RSAT

Примечание . Перед запуском файла установщика RSAT необходимо установить английский язык США в качестве языка и установить его в качестве основного языка на компьютере с Windows 10.

Если язык не установлен, процесс установки определенно завершится неудачей. После завершения установки инструментов удаленного администрирования сервера языковые настройки можно изменить на прежние.

В предыдущих версиях Windows инструменты администрирования, включенные в пакет RSAT, были включены вручную, но в Win 10 эти инструменты легко включаются после установки.

Чтобы подтвердить состояние инструментов администрирования, выполните следующие действия:

- Нажмите WinKey + R , чтобы открыть диалоговое окно Windows Выполнить , затем введите « панель управления » и нажмите ОК чтобы подтвердить.

- Нажмите Удалить программу в меню Программы .

- Нажмите на Просмотр установленных обновлений

- Нажмите Включить или выключить функции Windows

Инструменты RSAT должны быть проверены автоматически. Если нет, отметьте все три набора инструментов администрирования и нажмите ОК , чтобы сохранить сделанный выбор.

После полной деинсталляции предыдущей версии пакета средств удаленного администрирования сервера и установки новой версии для Windows 10 будет возможно обеспечить бесперебойную работу при использовании программного обеспечения RSAT.

«Пользователи и компьютеры Active Directory» MMC оснастка для Windows 7?

Есть ли эквивалентный инструмент, доступный для использования в Windows 7? Мне просто нужно просмотреть членство в некоторых небольших группах Active Directory, которые находятся глубоко внутри огромной иерархии, чтобы в конечном итоге я мог написать код для работы с этими группами. Версия установщика Windows Server 2003 работает, но результирующая оснастка MMC просто не запускается.

EDIT:

Я хотел бы упреждающе ударить по другим просьбам закрыть этот вопрос. Это инструмент, который, как я предполагаю, многие программисты используют для помощи в задачах, связанных с программированием, таких как тестирование кода, изменяющего содержимое Active Directory. Здесь, на Stack Overflow, есть масса других вопросов об инструментах разработчика.

windows-7

active-directory

Поделиться

Источник

Chris Farmer

16 сентября 2009 в 17:15

11 ответов

- Сервер Active Directory на Windows 7

У меня есть короткий вопрос: Можно ли запустить сервер Active Directory на Windows 7 Professional x64? Я тестирую некоторое программное обеспечение, интегрированное с CAS, и мне нужно сотрудничать с различными службами каталогов, такими как Apache Directory Server и Active Directory.

Нужна ли мне…

Нужна ли мне… - Оснастка не появляется в Windows 7

Я разработал оснастку для фреймворка MMC 3.0, используя c#. оснастка успешно установлена на Windows XP уже много лет. Однако недавно я попытался установить оснастку на Windows 7 PC, и она не отображается в консоли MMC, т. е. она не указана как оснастка, которую можно добавить? Я создаю оснастку на…

Поделиться

Per Noalt

17 сентября 2009 в 18:25

48

Ответ Пер Ноальта верен. Однако если вам нужна оснастка, упомянутая в названии (пользователи и компьютеры), вам также придется запускать эти команды в командной строке впоследствии, как администратору:

dism /online /enable-feature /featurename:RemoteServerAdministrationTools-Roles-AD-DS

dism /online /enable-feature /featurename:RemoteServerAdministrationTools-Roles-AD-DS-SnapIns

Примечание-Я должен был запустить их для того, чтобы пользователи AD и компьютеры появились, так как они были отключены на моем компьютере после установки. Это может быть не так для всех пользователей.

Это может быть не так для всех пользователей.

Поделиться

WEFX

13 июня 2011 в 20:12

25

Мне не разрешено использовать Turn Windows features on or off , но запуск всех этих команд в командной строке с повышенными правами (Запуск от имени администратора) в конце концов привел к тому, что Active Directory Users and Computers появился под Administrative Tools в меню Пуск:

dism /online /enable-feature /featurename:RemoteServerAdministrationTools

dism /online /enable-feature /featurename:RemoteServerAdministrationTools-Roles

dism /online /enable-feature /featurename:RemoteServerAdministrationTools-Roles-AD

dism /online /enable-feature /featurename:RemoteServerAdministrationTools-Roles-AD-DS

dism /online /enable-feature /featurename:RemoteServerAdministrationTools-Roles-AD-DS-SnapIns

dism /online /enable-feature /featurename:RemoteServerAdministrationTools-Roles-AD-DS-AdministrativeCenter

dism /online /enable-feature /featurename:RemoteServerAdministrationTools-Roles-AD-DS-NIS

dism /online /enable-feature /featurename:RemoteServerAdministrationTools-Roles-AD-LDS

dism /online /enable-feature /featurename:RemoteServerAdministrationTools-Roles-AD-Powershell

Я скачал и установил RSAT ( ссылка Windows 7 , Windows ссылке Виста ) перед выполнением этих команд.

Вполне вероятно, что это больше, чем вам нужно, но, по крайней мере, это не слишком мало.

Поделиться

MaxH

13 января 2012 в 14:14

- Удаление OUs в Active Directory пользователи и компьютеры

Мне нужно удалить несколько организационных единиц в Active Directory пользователей и компьютеров, которые были созданы для целей тестирования. Когда я пытаюсь удалить их, возникает следующая ошибка: “У вас нет достаточных прав для удаления TestDevs, или этот объект защищен от случайного…

- SQL Server Management Studio как оснастка MMC

Существует ли какая-либо оснастка MMC для SQL Server Management Studio 2008/2012 ? Я знаю, что есть оснастка для диспетчера конфигурации SQL Server, но это не то, что мне нужно. Я хочу делать запросы к серверу SQL непосредственно через MMC и управлять своими базами данных и таблицами. Сервер SQL…

10

RE: включение функций через командную строку

Кроме того, вы можете включить любые функции, которые вас интересуют, с помощью панели управления программами и функциями

Со страницы загрузки за предоставленный Noalt:

Нажмите кнопку Пуск, выберите пункт Панель управления, а затем нажмите кнопку программы.

В области программы и компоненты нажмите кнопку Включить

или выключить Windows компонентов.Если Контроль учетных записей пользователей предложит вам включить Windows

Чтобы открыть диалоговое окно функции, нажмите кнопку Продолжить.В диалоговом окне Windows Features разверните узел удаленный сервер

Инструменты Администрирования.Выберите инструменты удаленного управления, которые вы хотите установить.

Поделиться

zomf

24 августа 2011 в 00:11

9

Как @CraigHyatt упоминалось в одном из комментариев:

«Панель управления -> Программы и компоненты -> Включение или выключение функций Windows -> средства удаленного администрирования сервера -> инструменты AD DS и AD LDS»

Это сработало как заклинание в Windows Server 2008. Перезагрузка была необходима, но оснастка

Перезагрузка была необходима, но оснастка Active Directory Users and Computers была доступна и после этого.

Поделиться

VoodooChild

22 ноября 2012 в 18:57

4

Я знаю, что этот вопрос старый, но он первый в поиске google

Для windows 8.1 инструменты можно скачать здесь

http:/ / support.microsoft.com / kb / 2693643

Для windows 10 инструменты можно скачать здесь

https://www.microsoft.com/en-us/download/details.aspx?id=45520

EDIT: после установки «осеннего обновления» Windows 10 2015 года мне пришлось переустановить инструменты удаленного администрирования сервера.

Поделиться

wruckie

20 января 2014 в 16:35

2

Команды из WEFX работали на меня после того, как я включил родительские функции RemoteServerAdministrationTools, RemoteServerAdministrationTools-роли и RemoteServerAdministrationTools-Roles-AD

Поделиться

Karen Joyce Lowe

21 июня 2011 в 23:58

2

Эй, ребята, это гораздо более сексуальный инструмент для разработчика, чтобы заглянуть в каталог, независимо от того, что это за каталог (Active-Directory, OpenLDAP , eDirectory . ..) его имя Apache Directory studio, он работает точно так же на вершине java в Windows или в Linux. Это своего рода универсальный LDP.EXE для тех, кто знает этот инструмент на серверах Windows. Он позволяет создавать файлы LDIF, а также просматривать файлы SCHEMA.

..) его имя Apache Directory studio, он работает точно так же на вершине java в Windows или в Linux. Это своего рода универсальный LDP.EXE для тех, кто знает этот инструмент на серверах Windows. Он позволяет создавать файлы LDIF, а также просматривать файлы SCHEMA.

Поделиться

JPBlanc

22 июня 2011 в 09:10

2

Как уже упоминалось «me1», вы можете сделать это, предполагая, что ваша версия Windows 7 является профессиональной или конечной, PC находится в домене и у вас есть предустановленные Средства администрирования удаленного сервера (Windows6.1-KB958830-x64-RefreshPkg.msu или новее), тогда вы сможете сделать следующее:

Шаг 1. Выберите «Start», выберите «Панель управления», выберите «Programs» и нажмите на «Turn Windows features on or off».

Шаг 2. Проверьте следующие 5 функций:

«remote server administration tools>feature administration tools>group policy management tools»

«remote server administration tools>feature administration tools>smtp server tools»

«инструменты удаленного администрирования сервера>инструменты администрирования ролей>инструменты ad ds и ad lds>модуль active directory для windows powershell»

«средства удаленного администрирования сервера>средства администрирования ролей>в AD DS и инструменты объявления СПД>средства доменных служб ad>центр администрирования Active каталогов »

«средства удаленного администрирования сервера>средства администрирования ролей>в AD DS и инструменты объявления СПД>объявления ДС инструменты>оснастки AD DS и инструменты командной строки»

Шаг 3. Нажмите кнопку «OK».

Нажмите кнопку «OK».

Поделиться

Beavatron Prime

05 февраля 2014 в 07:59

1

Вы должны включить эти функции в разделе Установка и удаление программ панели управления . Выберите «Turn Windows features on or off»

Поделиться

me1

05 октября 2012 в 20:34

0

Есть новые инструкции по состоянию на обновление Windows 10 октября 2018 года:

Просто перейдите к «Manage optional features» в настройках и нажмите «Add a feature», чтобы увидеть список доступных инструментов RSAT. Выберите и установите конкретные инструменты RSAT, которые вам нужны. Чтобы увидеть ход установки, нажмите кнопку Назад, чтобы просмотреть состояние на странице «Manage optional features».

Источник: https://www. microsoft.com/en-us/download/details.aspx?id=45520

microsoft.com/en-us/download/details.aspx?id=45520

Поделиться

mm201

28 августа 2019 в 13:50

Похожие вопросы:

Где оснастка MMC Certificates импортирует сертификаты для «учетной записи службы»?

Оснастка Windows MMC Certificates позволяет администратору работать с учетной записью службы, но как получить доступ к этим сертификатам со стороны службы? Если я импортирую в Personal как…

LDAP Компьютеры Домена Active Directory

У меня есть домен active directory, в котором хранятся все наши учетные записи пользователей, а также все наши компьютеры и устройства, подключенные к нашему домену. Я использовал библиотеки и…

Активный Каталог & Windows phone 7

Я разрабатываю приложение, в котором пользователи могут подключаться через Active Directory. Я искал, но, по-видимому, мне нужно использовать веб-сервис. Это не проблема, потому что в будущем…

Это не проблема, потому что в будущем…

Сервер Active Directory на Windows 7

У меня есть короткий вопрос: Можно ли запустить сервер Active Directory на Windows 7 Professional x64? Я тестирую некоторое программное обеспечение, интегрированное с CAS, и мне нужно сотрудничать с…

Оснастка не появляется в Windows 7

Я разработал оснастку для фреймворка MMC 3.0, используя c#. оснастка успешно установлена на Windows XP уже много лет. Однако недавно я попытался установить оснастку на Windows 7 PC, и она не…

Удаление OUs в Active Directory пользователи и компьютеры

Мне нужно удалить несколько организационных единиц в Active Directory пользователей и компьютеров, которые были созданы для целей тестирования. Когда я пытаюсь удалить их, возникает следующая…

SQL Server Management Studio как оснастка MMC

Существует ли какая-либо оснастка MMC для SQL Server Management Studio 2008/2012 ? Я знаю, что есть оснастка для диспетчера конфигурации SQL Server, но это не то, что мне нужно. Я хочу делать…

Я хочу делать…

Компьютеры Active Directory не содержат определенной группы

Я должен провести аудит всех компьютеров домена Active Directory с помощью программного обеспечения. Я узнаю, что старый администратор развернул программное обеспечение аудита для группы…

Автоматизация процессов в «Active Directory пользователи и компьютеры»

Я ищу решение для автоматизации windows Active Directory Users and Computers . Я хочу автоматизировать два процесса Разблокировка Учетной Записи Сброс Пароля Поток, который я себе представлял,…

Как предоставить пользователям службы поддержки доступ только для чтения в Active Directory на Windows 7?

Мы используем Active Directory на сервере Windows Server 2012 R2. Все сотрудники используют рабочий стол с Windows 7, который подключен к домену. Наши пользователи службы поддержки 1-й линии не…

Установка и удаление средств удалённого администрирования сервера

Средства удалённого администрирования сервера для Windows 10 (английская аббревиатура RSAT) — это пакет программ, который нужен для работы компьютерным техникам, ИТ-специалистам и сисадминам. Набор утилит предназначен для взаимодействия с Win Server Technical Preview. С его помощью можно управлять сервером с удалённого компьютера.

Набор утилит предназначен для взаимодействия с Win Server Technical Preview. С его помощью можно управлять сервером с удалённого компьютера.

RSAT для Windows

Как узнать разрядность системы?

Admin Pack бывает двух версий — для 32- и 64-битных ОС. Чтобы узнать, какая версия стоит у вас:

- Кликните правой кнопкой мыши по значку «Мой компьютер».

- Пункт «Система».

- В строке «Тип» будет указана разрядность.

Разрядность операционной системы

Не пытайтесь установить программы, которые созданы для другого вида ОС. Они не будут нормально работать.

Установка

Админ пак («Remote Server Administration Tools») в системе Windows облегчает работу адресами DNS и DHCP, делает проще создание групповой политики. Чтобы получить к ним доступ, не нужно присоединяться к серверам или доменам. Можно изменять в Active Directory учётные записи. Этот набор утилит предназначен, чтобы через ПК с Win управлять удалёнными серверами.

Чтобы успешно загрузить пакет программ, нужны права администратора. Лучше зайти через учётную запись владельца.

Лучше зайти через учётную запись владельца.

Admin Pack подходит только для Максимальной, Корпоративной или Профессиональной версии операционной системы. В случае с Win 7 надо дополнительно загрузить обновления SP1.

На одном ПК может быть только один RSAT. Перед тем как скачать утилиту, удалите её предыдущие версии (если они у вас есть).

- Зайдите на сайт Microsoft.com.

Microsoft.com

- В строке поиска справа вверху введите «Средства удалённого администрирования сервера для Windows».

- В разделе «Загрузки» выберите вашу версию ОС и перейдите на её страницу.

- В выпадающем списке укажите язык системы и нажмите красную кнопку «Скачать».

- Выберите файл. Если он заканчивается символами «x64», значит, он предназначен для 64-рязрядной системы. Если в его имени содержится «x86», его надо устанавливать на 32-разрядную ОС.

- Откройте скаченный файл. Подтвердите, что согласны с запуском. Примите лицензионное соглашение.

- Подождите, пока завершится установка.

Она может занять много времени.

Она может занять много времени. - После её окончания появится справка с подробной инструкцией.

Теперь надо активировать RSAT.

- Зайдите в «Панель управления».

- Откройте меню «Программы».

- «Включение и отключение компонентов».

- Найдите в списке «Средства удалённого администрирования».

- Поставьте галочки рядом с подкомпонентами, которые вам нужны.

В Windows 10 Admin Pack загружается вместе оснасткой консоли, командлетами PowerShell и диспетчером серверов. Также в пак входит командная строка, с помощью которой можно работать с ролями.

Чтобы добавить строку «Администрирование» в меню «Пуск»:

- Щёлкните по панели задач правой кнопкой мыши.

- Пункт «Свойства».

- Вкладка «Меню Пуск».

- Кнопка «Настроить».

- В области «Администрирование» поставьте маркер рядом с опцией «Отображать».

- Нажмите «OK».

В Win 8 средства RSAT могут не поддерживать строенные языковые пакеты. Их надо устанавливать дополнительно.

- Откройте «Панель управления».

- Категория «Язык, часы и регион».

- Пункт «Изменить настройки языка».

- Кнопка «Добавить».

Изменение языковых параметров

- Выберите язык интерфейса и подтвердите его включение.

- Нажмите на ссылку «Параметры» рядом с ним.

- Кликните на «Загрузка языкового пакета».

Центр обновлений

Загрузить Админ пак можно через Windows Update.

- Пуск — Программы — Центр обновлений.

- Нажмите на «Поиск».

- Если утилита что-то найдёт, появится ссылка «Выбор необязательных».

- Отметьте апдейт с кодом «KB2693643» («KB958830», если у вас Win 7).

- Нажмите «Установить».

Если поиск не выдал обновлений, попробуйте вновь запустить его через некоторое время.

Удаление RSAT

Чтобы избавиться от Admin Pack:

Удаление программ в Windows

- Пункт «Установленные обновления».

Он находится чуть левее основной рабочей области.

Он находится чуть левее основной рабочей области. - Найдите апдейт под номером «KB2693643» (в Win 7 — «KB958830»). Выделите его.

- Нажмите «Удалить».

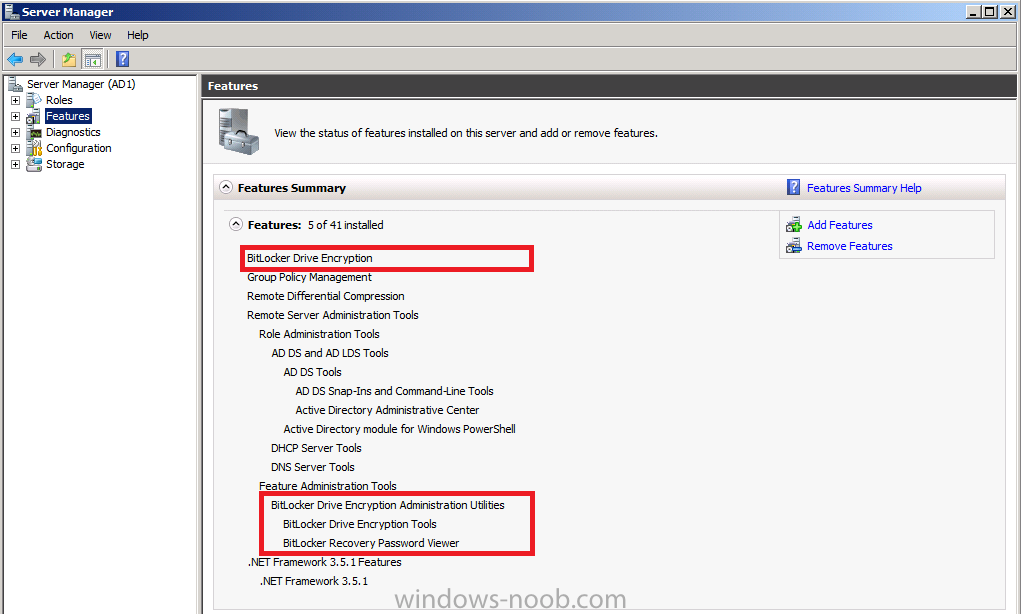

Инструменты, компоненты и средства RSAT

В пакет утилит входят:

- DHCP и DNS Server Tools.

- Службы Active Directory (AD).

- File Services: Server Resource Manager, Share и распределённая файловая система.

- Оснастки SMTP.

- Службы терминалов.

- BitLocker Drive Encryption.

- Диспетчер хранилища для SAN-сетей.

- System Resource Manager.

- Инструменты для работы с групповыми политиками.

- Network Load Balancing.

- Диспетчер отказоустойчивости кластеров.

Другие программы для работы с удалёнными серверами

Существуют и аналоги RSAT:

- Symantec pcAnywhere. Огромный набор функций. Есть доступ к реестру, командной строке, приложениям. Можно просматривать журнал событий. Удобная утилита для «присмотра» за удалёнными ПК. Работает через браузер.

Symantec pcAnywhere

- Remote Administrator. Создана русскими разработчиками. Поэтому есть локализация. Несколько режимов работы: наблюдение, управление, отключение, телнет. Может функционировать, как файловый менеджер. Записывает статистику траффика.

Если оригинальный Админ пак от Microsoft по каким-то причинам вас не устраивает, воспользуйтесь одной из этих программ.

Средства удалённого администрирования сервера для Windows 10 предназначены для системных администраторов. Чтобы им было проще следить за всеми ПК в сети. Но загрузить и активировать RSAT сумеет любой человек. Даже если он не разбирается в технике.

Active Directory Полное руководство — 2е изд.

Copyright © 2019 Packt Publishing

Первая публикация на английском языке: Июнь 2017

Второе издание на английском языке: Август 2019

Ссылка на продукт: 1080819

Все права защищены. Никакая часть этой книги не может быть воспроизведена, сохранена в поисковой системе или

передана в любой форме или любыми средствами без предварительного письменного разрешения издателя,

за исключением случаев кратких цитат, встроенных в критические статьи и обзоры.

При подготовке этой книги были предприняты все усилия чтобы гарантировать точность представленной информации.

Тем не менее, информация, содержащаяся в этой книге, продаётся без гарантии в явном или неявном виде.

Ни авторы, ни Packt Publishing, ни их дилеры и дистрибьюторы не будут нести ответственность за любые убытки,

вызванные или предположительно вызванные прямо или косвенно этой книгой.